- WIADOMOŚCI

Rosja zaatakowała polską przepompownię i basen

Ataki na polską automatykę przemysłową niestety nie ustają. Tym razem na celowniku prorosyjskiej grupy haktywistów znalazła się m.in. przepompownia wody. Udało się im również zmieniać parametry urządzeń ICS/OT w basenie oraz spalarni pelletu.

Autor. CyberDefence24

Cyberataki na polską automatykę przemysłową znacząco nasiliły się na przestrzeni ostatnich kilkunastu miesięcy. Początkowo na celowniku haktywistów były głównie stacje uzdatniania wody oraz oczyszczalnie ścieków. Obecnie ich działalność skupia się na innych podmiotach, m.in. basenach czy spalarniach.

Wśród zaatakowanych podmiotów należy wyróżnić m.in.:

- stację uzdatniania wody Szczytno (05.2025);

- SUW Małdyty, Tolkmicko, Sierakowo (04.2025);

- oczyszczalnię ścieków w Witkowie (04.2025);

- oczyszczalnię ścieków w Kuźnicy (10.2024);

- basen i fontannę (08.2025);

- małą elektrownię wodną (05.2025);

- kompresory i wentylację restauracji (08.2025).

CERT Polska informował o wzmożonej liczbie ataków już w maju 2024 roku. W lutym br. wicepremier Krzysztof Gawkowski opublikował komunikat dotyczący tego zagadnienia. Niecały miesiąc temu minister cyfryzacji poinformował również o powstrzymaniu „w ostatniej chwili” ataku, który mógł odciąć duże miasto od wody.

W kwietniu wicepremier Gawkowski przekazał, że w przeciągu kilku dni udało się powstrzymać „17 z 18 ataków” na polską infrastrukturę krytyczną. W lipcu stwierdził, że ataki na wodociągi „dotyczą normalnego życia obywateli”.

Spalarnia pelletu na celowniku prorosyjskiej grupy

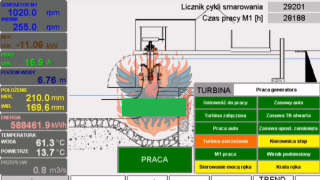

Prorosyjska grupa haktywistów poinformowała na swoim kanale na Telegramie o zaatakowaniu polskiej spalarni pelletu. Na nagraniu znajduje się nazwa oraz producent urządzenia, wraz z danymi kontaktowymi.

Podobnie jak w przypadku innych ataków, haktywiści blisko powiązani z Federacją Rosyjską ustawili maksymalne parametry pracy urządzenia – m.in. temperaturę spalania do wartości 95 st. Celsjusza. Na nagraniu widoczny jest również komunikat o awarii napędu ślimaka układu podawania paliwa.

Atak miał miejsce 4 września ok. godz. 13:30. Lokalizacja obiektu nie jest znana.

Autor. Nagranie prorosyjskich haktywistów

Autor. Nagranie prorosyjskich haktywistów

Na nagraniu zamieszczono również klatkę, gdzie widoczna jest flaga Polski umieszczona w płomieniach kotła, co podkreśla polityczne zaangażowanie prorosyjskiej grupy.

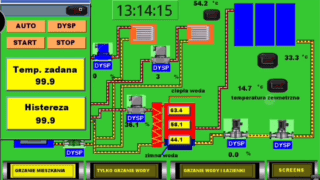

Atak na polską przepompownię

4 września ofiarą cyberprzestępców padła polska przepompownia wody (hydrofornia). Podobnie jak w przypadku poprzedniego incydentu, nie określono jednoznacznie lokalizacji obiektu oraz ustawiono maksymalne możliwe parametry urządzenia. Doszło również do zmiany trybu pracy z automatycznego na ręczny.

Autor. Nagranie prorosyjskich haktywistów

Nagranie trwa trzy minuty – w tym czasie wartość „Przepływ” wzrosła o 1,5 metra sześciennego. Możemy również dostrzec, że w ciągu siedmiu minut wartość wspomnianego parametru w innym panelu wzrasta z 4,4 m3 do 6,6 m3. Doszło również do znacznego spadku ciśnienia – z 1,92 do 0,54 bara.

Pojawiła się również informacja o suchobiegu, czyli pracy pompy przy braku przepływu wody lub niskim ciśnieniu. Może to wynikać z tego, że haktywiści ustawili ręcznie najniższe możliwe poziomy wyłączenia i włączenia sondy Kellera (mierzącej poziom wody) przed końcem nagrania.

Autor. Nagranie prorosyjskich haktywistów

Autor. Nagranie prorosyjskich haktywistów

Atak na polski basen

Prorosyjscy haktywiści ponownie zaatakowali polski basen. Tym razem ich ofiarą padł obiekt w prywatnym domu, oddalony mniej niż 50 km od Warszawy. Udało się nam określić konkretny budynek na bazie dołączonego nagrania, dlatego ocenzurowano lokalizację basenu (u góry zrzutów ekranu). Na filmie widoczne są również dane kontaktowe do firmy.

Do ataku doszło 4 września. Haktywiści zmienili m.in. czas uwalniania tlenu w basenie wewnętrznym oraz wyłączyli filtrację wody. Wygląda na to, że udało im się uzyskać dostęp do konta SERWIS, lecz nie zostało to jednoznacznie udowodnione. Jednocześnie nie doszło do zmiany pH czy temperatury wody.

Autor. Nagranie prorosyjskich haktywistów

Autor. Nagranie prorosyjskich haktywistów

Zobacz też

Rosyjskie ataki na polskie podmioty

Informacje o atakach zostaną niezwłocznie przekazane do odpowiednich podmiotów.

Opisane wyżej incydenty pokazują, że polska automatyka przemysłowa wciąż pada ofiarą ataków prorosyjskiej grupy haktywistów. Widzimy również, że na ich celowniku są zarówno duże jednostki, jak i pojedyncze gospodarstwa domowe.

Działania atakujących mogą mieć wpływ na codzienne życie Polaków. Osobom odpowiedzialnym za ICS/OT zalecamy wdrożenie rekomendacji CERT Polska oraz Pełnomocnika Rządu ds. Cyberbezpieczeństwa, wicepremiera Gawkowskiego.

Osoby, które chcą się z nami anonimowo skontaktować, zapraszamy do formularza w zakładce „Kontakt” (u dołu strony).

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany