- WAŻNE

- WIADOMOŚCI

- WYWIADY

Wojsko Polskie przygotowuje się do wojny wielodomenowej

„Przygotowujemy się do wojny, która w przyszłości może być bardziej złożona niż ta obecnie trwająca w Ukrainie” – mówi w rozmowie z CyberDefence24 gen. bryg. Piotr Chodowiec, szef Zarządu Kierowania i Dowodzenia P6 SG WP. Wojsko Polskie inwestuje w szereg technologii oraz zdolności żołnierzy, aby podnieść skuteczność na polu walki, rozciągającym się daleko poza linię frontu. „Tylko kompleksowe podejście (…) gwarantuje, że zakupione Patrioty, Apache i Abramsy będą mogły skutecznie działać jako jeden system bojowy pod polskim dowództwem” – podkreśla generał w wywiadzie.

Autor. Zarząd Kierowania i Dowodzenia P6 SG WP

- „Od momentu rosyjskiej inwazji na Ukrainę Polska znajduje się w stanie permanentnego oddziaływania hybrydowego".

- „Współczesne pole walki rozciąga się daleko poza linię frontu".

- „Dla Sił Zbrojnych RP oznacza to konieczność inwestowania w szereg technologii, które umożliwią skuteczne dowodzenie, walkę radioelektroniczną (...) oraz efektywne wykorzystanie bezzałogowych i cyfrowych systemów bojowych".

- „Konflikt w Ukrainie jednoznacznie pokazał, że zwycięża ten, kto potrafi szybciej zbierać, przetwarzać i przesyłać informacje".

Szymon Palczewski, CyberDefence24: Polska jest poddawana regularnym działaniom hybrydowym, które od momentu rosyjskiej inwazji na Ukrainę nasiliły się. Widzimy to chociażby w ostatnim czasie: akty dywersji na kolei, incydent dronowy, manewry Zapad… Można by tak dalej wymieniać. O czym to wszystko świadczy?

Gen. bryg. Piotr Chodowiec, szef Zarządu Kierowania i Dowodzenia P6 SG WP: Od momentu rosyjskiej inwazji na Ukrainę Polska znajduje się w stanie permanentnego oddziaływania hybrydowego. Obserwujemy wzrost liczby incydentów o charakterze rozpoznawczym, dezinformacyjnym i sabotażowym: od prób ingerencji w infrastrukturę krytyczną, po incydenty dronowe i prowokacyjne manewry w rejonach przygranicznych. Regularnie dochodzi do podrywania polskiego i sojuszniczego lotnictwa, a działania w cyberprzestrzeni prowadzone są w sposób ciągły. Wszystko to dowodzi, że współczesne pole walki rozciąga się daleko poza linię frontu – obejmuje także przestrzeń informacyjną, elektromagnetyczną i cyfrową.

Postęp technologiczny galopuje, odmieniając wojny i konflikty, które znamy. Jaki wpływ na plany strategiczne Wojska Polskiego w obszarze łączności i informatyki ma rozwój innowacji?

Jako odpowiedzialny za planowanie rozwoju SZ RP w obszarze łączności i informatyki, chciałbym podkreślić, że Sztab Generalny WP planując rozwój SZ, przewiduje zastosowanie innowacyjnych i przełomowych rozwiązań, w tym rozwiązań podwójnego zastosowania w perspektywie najbliższych 15 lat.

Co 4 lata dokonywany jest upgrade planu rozwoju, uwzględniający m.in. wnioski i doświadczenia z trwających konfliktów zbrojnych nowego charakteru zagrożeń, jak również uwzględniający dynamikę i perspektywy postępu w rozwoju technologicznym.

Wojna na Ukrainie jest dobrym przykładem, pokazującym, jak postęp technologiczny wpływa na pole bitwy. Nie bez powodu nazywa się ją m.in. „wojną dronową”, „cyberwojną”, „wojną wielodomenową”, co pokazuje jej złożony charakter. Z czym w praktyce wiąże się ta „wielodomenowość” z Pana perspektywy?

Nowoczesne operacje wojskowe muszą być silnie zintegrowane w domenach lądowej, powietrznej, morskiej, kosmicznej i cybernetycznej. Efekt pola walki zależy w dużej mierze od kontrolowania wymiaru informacyjnego i cybernetycznego.

Przyszłe operacje wielodomenowe muszą tworzyć spójne efekty przeciwko całemu systemowi przeciwnika, co oznacza ścisłą współpracę wszystkich rodzajów sił oraz służb mundurowych i cywilnych na wspólnych platformach dowodzenia. Należy więc rozwinąć skonsolidowany system C4ISR, interoperacyjny oraz pozwalający na szybką wymianę danych między armią, służbami granicznymi, administracją państwową i samorządową oraz sojusznikami.

W takim razie co warto zrobić w pierwszej kolejności?

Najbliższy wysiłek musimy skoncentrować na zbudowaniu łączności odpornej na współczesne i przyszłe zagrożenia; elastycznej i z użyciem zaawansowanych technologii, w tym kwantowych; zdolnej do integracji wojskowo-cywilnej oraz współpracy w ramach NATO. Tylko takie rozwiązania zapewnią, że zarówno w wojnie konwencjonalnej, jak i w działaniach hybrydowych, wojsko i administracja utrzymają ciągłość dowodzenia i łączności.

Przygotowujemy się do wojny, która w przyszłości może być bardziej złożona niż ta obecnie trwająca w Ukrainie. Oczywiście bierzemy pod uwagę wnioski wynikające z jej przebiegu.

Zobacz też

Wnioski z wojny na Ukrainie. Wojsko obrało dobry kierunek?

Zatrzymajmy się na moment w temacie wojny za naszą wschodnią granicą. Jakie odpowiedzi uzyskaliście, analizując przykład Ukrainy i rosyjskiej inwazji?

Konflikt zbrojny w Ukrainie tylko potwierdził, że dotychczasowe, określone przez Zarząd Kierowania i Dowodzenia – P6, główne kierunki rozwoju łączności i informatyki Sił Zbrojnych, w perspektywie planowania długoterminowego, są w dalszym ciągu aktualne.

Wspomniany konflikt pokazał, że traktowanie łączności i informatyki jako zaplecza technicznego do realizacji zadań przez wojska operacyjne nie jest już wystarczające. Dziś z jednej strony jesteśmy głównym aktorem realizującym działania w domenie operacyjnej nazwanej cyberprzestrzenią, ale również mamy świadomość, że zapewnienie zdolności do komunikacji, wymiany, przetwarzania i przechowywania danych stanowi ważny element przewagi informacyjnej na współczesnym polu walki.

Autor. Zarząd Kierowania i Dowodzenia P6 SG WP

Gdyby miał Pan wskazać kluczowy wniosek z wojny w Ukrainie – z perspektywy łączności i informatyki – to co by to było?

W nowoczesnej wojnie o zwycięstwie decyduje nie tylko zdolność rażenia, ale również dowodzenia i komunikowania się w każdych warunkach.

Czy zatem wyniki analizy wojny na Ukrainie mają już wpływ na Wojsko Polskie? Jeśli tak, to jaki?

W planach rozwojowych Sił Zbrojnych RP rośnie rola projektów z obszaru C5ISR (Command, Control, Communications, Computers, Combat Systems, Intelligence, Surveillance and Reconnaissance – red.). Zakładają one stworzenie spójnego, bezpiecznego i rozproszonego systemu wymiany danych między szczeblami dowodzenia: od poziomu strategicznego po taktyczny.

Jakiego typu technologie są tutaj szczególnie ważne?

Jednym z kluczowych kierunków zmian, które identyfikujemy, jest wdrożenie rozwiązań chmurowych, które zapewnią bezpieczną platformę usług IT zaprojektowaną i zarządzaną tak, aby wspierać potrzeby Sił Zbrojnych: od dowodzenia i świadomości sytuacyjnej, przez analizę wywiadowczą i szkolenia, po logistykę i aplikacje taktyczne z zachowaniem wymogów bezpieczeństwa, suwerenności danych i interoperacyjności z sojusznikami.

Warto jednak podkreślić, że potrzeba uruchomienia – na potrzeby SZ RP – rozwiązań chmurowych została zidentyfikowana kilka lat wcześniej, zanim rozpoczął się konflikt w Ukrainie. Dzisiaj ta wojna potwierdza słuszność wówczas przyjętych kierunków rozwoju.

Czyli wojna na Ukrainie jedynie potwierdziła, że obraliśmy dobry kierunek i należy się go trzymać.

Biorąc pod uwagę wnioski z tego konfliktu, nie mamy żadnych wątpliwości, że jest to właściwy kierunek rozwoju. Rozwiązania chmurowe będą stanowiły optymalne rozwiązanie dla potrzeb funkcjonowania rozproszonych stanowisk dowodzenia na wszystkich poziomach i szczeblach dowodzenia.

Nasze koncepcje zapewnienia systemu łączności i informatyki koncentrują się na decentralizacji rozwiązań technicznych z zachowaniem dywersyfikacji technologicznej oraz uwzględnieniem zachowania redundancji, według kryterium zgodnego z NATO – PACE (Primary, Alternative, Contingency, Emergency – red.).

Czy chmura to jedyna technologia, na którą trzeba tu zwrócić uwagę?

Rozwiązań jest więcej. Poza chmurą uwzględniamy rozwój mobilnych systemów łączności taktycznej opartych o technologię SDR (Software Defined Radio), które pozwalają tworzyć adaptowalne sieci w warunkach zakłóceń lub zniszczenia infrastruktury. Ważna jest redundancja infrastruktury – łączenie sieci światłowodowych, satelitarnych, w tym niskoorbitalnych LEO, oraz radiowych, co minimalizuje ryzyko utraty łączności.

Nie możemy w tym wszystkim zapominać o konieczności integracji posiadanych, rozwijanych i powstających rozwiązań z systemami NATO.

Oczywiście, obligatoryjnym kierunkiem jest integracja z systemami NATO poprzez pełną zgodność standardów transmisji i szyfrowania, co zwiększa interoperacyjność w działaniach koalicyjnych wraz z ochroną kryptograficzną i segmentacją danych – zapewnienie bezpieczeństwa informacji w środowisku wielodomenowym i pod presją przeciwnika.

Dywersyfikacja technologii w Wojsku Polskim

Przykład Ukrainy pokazuje, jak ważna jest współpraca na linii służby cywilne-administracja-wojsko. Jednak aby była ona efektywna, niezwykle ważne jest dysponowanie specjalnym kanałem wymiany informacji. W Polsce podejmowane są działania w tym kierunku?

Tak i tu ważnym efektem wojny jest właśnie przyspieszenie budowy krajowego Systemu Bezpiecznej Łączności Państwowej, który zintegruje – jak Pan wspomniał – kanały wojskowe, rządowe i samorządowe. To fundament odporności państwa na działania hybrydowe i wojenne, umożliwiający utrzymanie łączności, nawet w przypadku zniszczenia części infrastruktury.

Gdy obserwuje Pan kroki podejmowane przez Ukrainę, to co przykuwa Pana uwagę? W czym tkwi jej siła?

Wojna w Ukrainie stanowi swego rodzaju „laboratorium” adaptacji rozwiązań ogólnodostępnych do zastosowań militarnych. Wnioski i doświadczenia z tego konfliktu potwierdzają, że dywersyfikacja rozwiązań technologicznych gwarantuje większą swobodę działania na polu walki w sytuacjach zarówno oddziaływania kinetycznego jak i niekinetycznego.

Można śmiało powiedzieć, że Ukraina, działając w obliczu ograniczonych zasobów technicznych, zastosowała potencjał dostępny w tym czasie. Walcząc z Rosją, używa wszelkich dostępnych rozwiązań, jakimi dysponuje: na polu walki stosuje rozwiązania zarówno komercyjne, jak i wojskowe.

Wspomniał Pan o rozwiązaniach komercyjnych i od razu na myśl przyszły mi Starlinki od SpaceX. Jako Polska sporo ich wysłaliśmy, a czas pokazał, że była to dobra decyzja.

W obliczu obezwładniania tradycyjnej infrastruktury telekomunikacyjnej państwa, system Starlink stał się na Ukrainie stałym elementem infrastruktury krytycznej, zarówno dla administracji, sił zbrojnych, jak i ludności cywilnej. Jest ważnym, alternatywnym kanałem wymiany informacji.

Ale także komercyjne rozwiązania chmurowe znalazły w Ukrainie szerokie zastosowanie, zapewniając właściwą ochronę danych jak i dostęp do zasobów.

Kiedy Wojsko Polskie dostrzegło potrzebę dywersyfikacji technologii?

Konieczność uruchomienia na potrzeby SZ RP rozwiązań alternatywnych oraz chmurowych została zidentyfikowana kilka lat wcześniej, zanim rozpoczął się konflikt w Ukrainie. Dzisiaj ta wojna potwierdza słuszność wówczas przyjętych kierunków rozwoju. Biorąc pod uwagę wnioski, jakie płyną z wydarzeń zza naszej wschodniej granicy, nie mamy żadnych wątpliwości, że jest to właściwa droga.

Dlaczego to takie ważne?

Rozwiązania alternatywne oraz chmurowe będą stanowiły optymalne rozwiązanie dla potrzeb funkcjonowania rozproszonych stanowisk dowodzenia na wszystkich poziomach i szczeblach dowodzenia. Nasze koncepcje zapewnienia systemu łączności i informatyki koncentrują się na decentralizacji rozwiązań technicznych z zachowaniem dywersyfikacji technologicznej, zgodnie z ideą NATO zachowania redundancji PACE.

Zastosowanie rozwiązań podwójnego zastosowania na polu walki stanowi dla nas oczywiste wyzwanie, dążymy w tym zakresie nie tylko do identyfikacji zastosowania przełomowych technologii, ale również do zmian doktrynalnych w zakresie ich użycia na przyszłym polu walki. Z doświadczeń ukraińskich wynika kilka kluczowych lekcji dla Polski i Sojuszu.

Może je Pan wymienić?

Po pierwsze, odporność i rozproszenie sieci. W Ukrainie, pomimo masowych zniszczeń infrastruktury naziemnej, udało się utrzymać dowodzenie dzięki sieciom satelitarnym i mobilnym węzłom komunikacyjnym. Współczesna armia musi posiadać łączność, która „przeżyje” nawet w środowisku całkowitego zniszczenia infrastruktury stacjonarnej.

Po drugie, integracja cywilno-wojskowa. Granica między sferą cywilną a wojskową w domenie informacyjnej praktycznie przestała istnieć. Ataki cybernetyczne wymierzone w sektor energetyczny, transport czy administrację to integralna część działań bojowych. Polska wzmacnia więc współpracę między SZ RP, CSIRT-ami resortowymi i sektorem prywatnym, by wspólnie tworzyć system odporności cyfrowej państwa.

Po trzecie, ochrona przed walką radioelektroniczną. Rosja intensywnie stosuje środki WRE, zakłócając sygnały GPS, łączność radiową i satelitarną. Wniosek jest oczywisty: sieci muszą mieć zdolność działania w trybie LPI/LPD (Low Probability of Intercept / Detection – red.) oraz dynamicznego hoppingu (skakania po częstotliwościach – red.). Planujemy inwestycję w modernizację środków łączności taktycznej, spełniająceych powyższe wymagania.

Po czwarte, znaczenie komunikacji satelitarnej i niezależnych źródeł danych. Ukraińskie doświadczenia z wykorzystania komercyjnych konstelacji satelitarnych pokazują, jak ważna jest niezależność od infrastruktury naziemnej. Rozwijamy własny wojskowy system łączności satelitarnej oraz widzimy potrzebę zwiększenia udziału krajowych firm w budowie małych satelitów obserwacyjnych i komunikacyjnych.

Po piąte, cyberprzestrzeń jako teatr działań bojowych. Działania grup APT, sabotaż informatyczny i kampanie dezinformacyjne prowadzone przez Rosję dowodzą, że cyberprzestrzeń jest dziś równorzędnym polem walki. Odpowiedzią Polski jest rozwój Wojsk Obrony Cyberprzestrzeni, automatyzacja reagowania na incydenty (SOC/CSIRT – red.) oraz prace nad krajowym oprogramowaniem defensywnym i analitycznym opartym o sztuczną inteligencję.

Zobacz też

Współpraca polsko-włoska coraz silniejszaSponsorowany

Lekcja z Ukrainy: łączność i informacja to broń

Na podstawie Pana słów można pokusić się o stwierdzenie, że łączność i informacja stały się… bronią, równie ważną co artyleria czy lotnictwo.

Tak. To najważniejszy wniosek z wojny w Ukrainie.

Rozumiem, że Wojsko Polskie jest tego w pełni świadome. Co SZ RP robią, aby dostosować się do obecnych realiów?

Siły Zbrojne RP konsekwentnie dążą do budowy systemu łączności, który będzie odporny, rozproszony i zintegrowany z cyberprzestrzenią, a zarazem interoperacyjny z sojuszniczymi strukturami NATO. Polska tworzy architekturę, która ma działać nie tylko w warunkach pokoju, ale przede wszystkim w sytuacji, gdy państwo znajduje się pod presją – w środowisku zakłóceń, ataków w cyberprzestrzeni i dezinformacji.

Jak pokazuje przykład Ukrainy, o zwycięstwie w nowoczesnej wojnie decyduje nie tylko siła rażenia, lecz zdolność do dowodzenia (przekazywania informacji – red.) i reagowania szybciej niż przeciwnik.

Wojna dronowa. Na co Wojsko Polskie musi być gotowe?

Jak już wcześniej wspomniałem, wojna na Ukrainie nie bez powodu nazywana jest „wojną dronową”. Jakie wyzwania związane z masowym użyciem bezzałogowców na polu walki Pan dostrzega?

Zgadza się, konflikt na Ukrainie bywa określany jako „wojna dronowa” – to nie bez powodu. Pojawienie się w krótkim czasie, setek, a nawet tysięcy bezzałogowych statków powietrznych (BSP) o charakterze uderzeniowym lub rozpoznawczym spowodowało zmianę tradycyjnych wzorców prowadzenia działań bojowych.

Eksperci wskazują, że jeszcze rok temu dzienne liczby ataków dronami wynosiły ok. 1 500, dziś są szacowane na 2 500–3 000 dziennie na froncie ukraińskim. Udział dronów w uderzeniach wzrósł z ok. jednej trzeciej do ok. połowy lub więcej.

Drony coraz częściej wykorzystywane są nie tylko do zadań rozpoznawczych, ale bezpośrednio do ataków kamikaze, zrzutu ładunków, zniszczeń sprzętu i personelu. Dla SG WP, który musi myśleć zarówno o operacyjnym przygotowaniu Wojska Polskiego, jak i o współpracy w ramach NATO, istotne są wnioski płynące z tego konfliktu.

Skoro mówimy już o dronach… W jaki sposób zapewnić łączność sieci bezzałgowców, zwłaszcza w erze rosnącej autonomii, dzięki AI? bezzałogowców

Świetne pytanie. To sedno współczesnej robotyki bojowej. Łączność dla sieci BSP (bezzałogowych systemów powietrznych/ziemnych – red.) powinna być wielowarstwowa, hybrydowa, adaptacyjna i bezpieczna. Nie ma jednego łącza, które zawsze wystarczy. Trzeba łączyć pasma, media i lokalne przetwarzanie tak, aby system działał, nawet gdy część kanałów jest zakłócona.

Łączność dla floty bezzałogowców to jednocześnie zapewnienie ciągłego, niskolatencyjnego kanału dowodzenia i telemetrii, transfer danych z sensorów (wideo, LIDAR itp. – red.), koordynacja między dronami, oraz odporność na awarie, przeciążenia i zakłócenia. W erze rosnącej autonomii część decyzji musi być podejmowana lokalnie, ale sieć nadal jest krytyczna do synchronizacji, współdzielenia modeli i nadzoru.

Zapewnienie łączności dla autonomicznych bezzałogowców to kombinacja dobrze zaprojektowanej, wielowarstwowej infrastruktury i inteligentnych mechanizmów zarządzania opartych o AI. Klucz to redundancja, przetwarzanie na brzegu, adaptacja w czasie rzeczywistym i silne zabezpieczenia, przy jednoczesnym zachowaniu nadzoru człowieka i kontroli jakości modeli.

Co wykazują analizy prowadzone przez Sztab Generalny WP, właśnie w odniesieniu do dronów i ich znaczenia na polu walki? W jaki sposób Wojsko Polskie powinno podchodzić do „wojen dronowych”?

Wojna na Ukrainie wyznaczyła liczne nowe wyzwania związane z masowym użyciem bezzałogowych platform bojowych; wyzwania, które nie mogą być traktowane jako margines, lecz jako istotny element współczesnych operacji militarnych.

Dla Sztabu Generalnego WP, jak i Sił Zbrojnych RP, najważniejsze zadania to:

- uznanie, że masowe użycie BSP staje się normą na polu walki i należy dostosować siły zbrojne do tej rzeczywistości;

- rozwijanie zdolności zarówno ofensywne (BSP własne), jak i defensywne (ochrona przed BSP przeciwnika);

- budowanie wielowarstwowej obrony powietrznej i przeciwdronowej, w tym na najniższych wysokościach, przy małych prędkościach, dużej liczbie obiektów;

- inwestowanie w logistykę, produkcję, komponenty, serwisowanie – jeśli chcemy mieć przewagę i zdolności do utrzymania aktywności BSP;

- rewizja doktryn, struktur organizacyjnych, szkolenia – aby BSP zostały w pełni zintegrowane z operacyjnym użyciem;

- przygotowanie się na aspekty hybrydowe i pozafrontowe: naruszenia granic, ataki dronowe na infrastrukturę krytyczną, elementy dezinformacji towarzyszące działaniom BSP;

- współpraca w ramach NATO i wymiana doświadczeniami.

Zobacz też

Najnowszy Scorpène oferowany Polsce [WYWIAD]Sponsorowany

Liczy się filozofia

Biorąc pod uwagę zachodzące zmiany, w jakie technologie należy inwestować? Czego potrzebują Siły Zbrojne RP?

To bardzo celne pytanie, bo łączność i informatyka to dzisiaj kręgosłup nowoczesnego pola walki, a konflikt w Ukrainie jednoznacznie pokazał, że zwycięża ten, kto potrafi szybciej zbierać, przetwarzać i przesyłać informacje.

Dla Sił Zbrojnych RP oznacza to konieczność inwestowania w szereg technologii, które umożliwią skuteczne dowodzenie, walkę radioelektroniczną, odporność na działania przeciwnika w cyberprzestrzeni oraz efektywne wykorzystanie bezzałogowych i cyfrowych systemów bojowych.

Widzimy, że konieczne są zmiany nie tylko – nazwijmy je – „technologiczne”, ale również samego podejścia. Teraz jednym z haseł stało się „zero trust”. W wojsku również jest obecne?

To prawda. Zmieniła się filozofia podejścia do organizacji wymiany informacji. SZ RP także wdrażają model Zero Trust, ale też silną kryptografię opartą na rodzimych rozwiązaniach. Głównym założeniem tego modelu jest podejście, że każda próba komunikacji (w chmurze czy sieciach taktycznych – red.) musi być uwierzytelniana i szyfrowana, a dostęp do informacji ograniczony do niezbędnego minimum.

A więc w Wojsku Polskim zmienia się nie tylko technologia, ale cała filozofia.

Siły Zbrojne RP potrzebują zbudować pełne spektrum zdolności cyfrowych – od szyfrowanej łączności taktycznej, przez odporność na zakłócanie – po fuzję danych i sztuczną inteligencję wspierającą decyzje bojowe.

To nie tylko kwestia zakupu technologii, ale również szkolenia ludzi, integracji z doktrynami i reorganizacji procesów dowodzenia. Najważniejsze są: szybkość reakcji, odporność i interoperacyjność z NATO, efektywne wykorzystanie danych z różnych źródeł (drony, satelity, rozpoznanie – red.), cyberbezpieczeństwo i przystosowanie do środowiska zakłóceń elektromagnetycznych.

Integracja nowych środków łączności z narodowymi systemami uzbrojenia

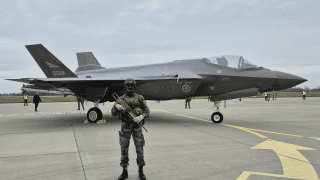

W Siłach Zbrojnych RP wraz z nowymi systemami uzbrojenia (np. Patriot/IBCS, Apache, Abrams) pojawiają się też nowe środki łączności – nie zawsze polskie. Jak ważne jest integrowanie ich z narodowymi systemami uzbrojenia? I jak się to odbywa?

To jeden z kluczowych problemów modernizacji. Nowe, często zagraniczne platformy (Patriot/IBCS, Apache, Abrams itd. – red.) przynoszą zaawansowaną łączność i sensorykę, ale bez poprawnej integracji z narodowym środowiskiem te możliwości nie mogą być w pełni wykorzystane, a wręcz mogą tworzyć luki bezpieczeństwa. Integracja to konieczność, nie „opcjonalny dodatek”. Bez niej nowe systemy nie podniosą skuteczności całych sił zbrojnych.

Integracja pozyskiwanych, nowoczesnych systemów uzbrojenia z narodowymi systemami dowodzenia i łączności jest kluczowa dla zachowania spójności pola walki oraz pełnego wykorzystania ich potencjału. Uzbrojenie nie działa w izolacji, lecz jako część zunifikowanej sieci dowodzenia C5ISR.

Autor. Zarząd Kierowania i Dowodzenia P6 SG WP

Jakie wyzwania się pojawiają w tym zakresie?

Różnorodność protokołów i architektur, nowe systemy (amerykański IBCS, awionika Apacza, systemy łączności Abramsa – red.) stosują różne standardy łączności i formaty danych. Integracja wymaga więc pośredników tłumaczących formaty.

Takich jak np. dla Patriot/IBCS opracowano polsko-amerykańskie zestawy A-KIT i B-KIT.

Dokładnie tak. Dla wyjaśnienia wskażę tylko, że A-KIT to serwerowy moduł, który na warstwie aplikacji tłumaczy wiadomości między IBCS a polskim sprzętem (np. radarem, wyrzutnią – red.), umożliwiając zasadę „podłącz i walcz”. Dzięki temu dowolny radar lub wyrzutnia mogą być dołączone do IBCS bez konieczności ujawniania szczegółów swojej konstrukcji – kluczowe dla poufności polskiej technologii.

W tym wszystkim ważną rolę odgrywa rodzimy przemysł. Polska zbrojeniówka ma co robić.

Wymogi offsetowe i współpraca międzynarodowa, a także zakupy uzbrojenia zawierają kontrakty offsetowe, które obligują do transferu technologii i udziału rodzimego przemysłu.

Przykładowo, w ramach programu Wisła, MON podpisał umowę z WZŁ-1 i OBR-CTM na rozwój i montaż polskich modułów A-KIT dostosowanych do radaru Bystra. Również przy zakupach Apache i Abrams konieczne jest przygotowanie polskich zakładów do obsługi i serwisu, co jest elementem offsetu. Procesy te bywają skomplikowane organizacyjnie: obejmują szkolenia kadr, modernizację zaplecza technicznego oraz dostosowanie procedur dowodzenia.

A co z testami?

Nowe systemy muszą być przetestowane w polskiej sieci dowodzenia. Integracja wymaga m.in. certyfikacji sprzętu w zgodności z NATO-owskimi STANAG (np. Link-16 – red.) i zabezpieczeniami kryptograficznymi. Często oznacza to współpracę z sojuszniczymi laboratoriami i udział w ćwiczeniach, jak na przykład przeprowadzone w sierpniu 2023 w 32. Bazie Lotnictwa Taktycznego ćwiczenie „Sochaczew-23”, które wypracowywało integrację Patriot/IBCS w polskim środowisku dowodzenia.

Do tego dochodzi kolejna niezwykle ważna kwestia: szkolenia kadr. Trzeba wiedzieć, jak „obchodzić się” z nowym sprzętem.

To bardzo istotny obszar. Konieczne jest wyszkolenie pilotów, załóg i operatorów na nowych interfejsach dowodzenia.

Jak to wygląda w praktyce?

Przykładowo, dla Apacza oznacza to naukę współdzielenia danych z oddziałami pancernymi czy systemami artyleryjskimi, a dla czołgistów – obsługę nowych systemów łączności i sterowania ogniem w Abramsach/K2. Oznacza to modyfikację programów szkoleniowych i procedur, aby personel mógł efektywnie wykorzystać zintegrowane możliwości sprzętu.

Autor. MON/CC BY-NC-ND 3.0 PL

Nie sposób pominąć kwestii szczególnie interesującej z perspektywy mojej redakcji, czyli cyberbezpieczeństwa. W jaki sposób należy podchodzić do ochrony tak ważnych, wojskowych elementów? Bo przecież im większa cyfryzacja, tym więcej wektorów do cyberataków.

Trafnie pan zauważył, że rozszerzenie infrastruktury telekomunikacyjnej łączy nowe wektory cyberzagrożeń. Operatorzy muszą wdrożyć zaawansowane zabezpieczenia (szyfrowanie, monitoring anomalii, segmentację sieci – red.), chroniące przed przechwyceniem i sabotażem danych. Szczególnie ważne jest zabezpieczenie kanałów łączności między węzłami dowodzenia a zdalnymi efektorami (radary, wyrzutnie, samoloty, czołgi), aby przeciwnik nie mógł sparaliżować systemu przez atak na jego łączność.

Omówiliśmy główne obszary związane z wdrożeniem nowych technologii do wojska. Jak w praktyce wygląda ich integracja? Rozumiem, że następuje ona etapami?

Tak, integracja nowych systemów odbywa się etapami w ramach głównych programów modernizacji: Wisła (Patriot/IBCS) oraz zakupów lotniczych i pancernych.

Moglibyśmy omówić każdy przypadek z osobna?

Już wyjaśniam. W programie Wisła zainstalowano już pierwsze moduły IBCS, a proces ich połączenia z polskimi elementami przyspiesza opracowanie krajowych węzłów łączności: WZŁ-1 wraz z OBR-CTM dostarczają mobilne węzły MCC1, zintegrowane z A-KIT na potrzeby radarów Bystra i wyrzutni Patriot. Dzięki temu polskie radary i wyrzutnie mogą współpracować z IBCS według zasady plug&fight.

Co ważne, od 2023 r. IBCS jest już formalnie częścią systemu Wisła – uzyskał początkową zdolność operacyjną w Wojsku Polskim i został przetestowany w ćwiczeniach. W szczególności, ostatnie ćwiczenia pokazały, że IBCS współpracuje z bazą Patriot/Narew, realizując interoperacyjność i zapewniając synergiczne kierowanie ogniem.

W przypadku lotnictwa wojsk lądowych, w czerwcu 2025 przyjęto pierwsze śmigłowce AH-64D Apache i obecnie trwają loty szkoleniowe. Na etapie przygotowań integracji przewidziano, że pakiet logistyczny i systemy łączności Apacza pozwolą na wymianę danych w strukturach batalionów i brygad lądowych. Apache będzie elementem szerszego ugrupowania bojowego, przekazując swoje dane (np. sensory) do wojsk pancernych i systemów powietrznych, dzięki czemu powstaną połączone łańcuchy rozpoznania i ognia.

Autor. MON/CC BY-NC-ND 3.0 PL

I zostają jeszcze wojska pancerne.

Tu integracja czołgów Abrams i K2 realizowana jest przez wprowadzenie polskiej platformy FONET na pokład tych pojazdów. Grupa WB podpisała kontrakt na dostawę i instalację systemów teleinformatycznych oraz radiostacji w nowych czołgach podstawowych, co oznacza, że wszystkie Abramsy i K2 zostaną wyposażone w cyfrową platformę komunikacji FONET.

Autor. MON/CC BY-NC-ND 3.0 PL

Na czym polega jej działanie?

FONET tworzy jednolitą sieć wymiany danych pomiędzy pojazdami – zapewnia łączność głosową (VoIP) i transmisję informacji taktycznych w czasie rzeczywistym. Dzięki temu czołgi Abrams i K2 mogą być włączone do systemu dowodzenia SZ RP na równi z dotychczasowymi pojazdami, a ich sensory i dane o celach będą dostępne innym jednostkom bojowym.

Podsumowując, możemy jednoznacznie stwierdzić, że dla operacyjności SZ RP kluczowa jest pełna integracja nowych platform bojowych w ramach narodowego systemu dowodzenia i łączności.

Tak, dokładnie. Oznacza to zarówno wysiłki techniczne (wspólne standardy, tłumaczenie protokołów, testy interoperacyjności – red.), jak i organizacyjne (koordynacja programów, rozwój przemysłu i szkoleń – red.). Tylko kompleksowe podejście – obejmujące integrację sprzętową oraz cyberbezpieczeństwo – gwarantuje, że zakupione Patrioty, Apache i Abramsy będą mogły skutecznie działać jako jeden system bojowy pod polskim dowództwem.

Jakie technologie w wojsku muszą być polskie?

Kolejny głośny obecnie temat: suwerenność technologiczna. Jak Pan do niej podchodzi jako przedstawiciel Sił Zbrojnych RP?

To ważne zagadnienie, zwłaszcza dziś, kiedy konflikty i przerwy w łańcuchach dostaw pokazują, że „kupowanie wszystkiego z zagranicy” może być ryzykowne.

Uważam, że suwerenność technologiczną należy osiągać poprzez trwały, niezależny i bezpieczny dostęp do kluczowych technologii obronnych na bazie głównie krajowych zdolności projektowych, produkcyjnych i serwisowych, przy jednoczesnym wzmacnianiu krajowego przemysłu zbrojeniowego, co z pewnością da gwarancję na zapewnienie odporności państwa w sytuacjach zakłócenia w łańcuchach dostaw.

Suwerenność technologiczna z punktu widzenia wojska nie oznacza, że wszystko musi być „polskie od śrubki po chmurę”. Chodzi o coś głębszego: o kontrolę nad krytycznymi elementami łańcucha technologicznego, które decydują o zdolności obronnej, bezpieczeństwie informacji i możliwości działania w warunkach odcięcia od zewnętrznych dostawców.

A czy jednak możemy wskazać na technologie, które w Siłach Zbrojnych RP – Pana zdaniem – muszą być bezwzględnie polskie?

Bezwzględnie polskie lub pod pełną kontrolą państwa, to przede wszystkim systemy dowodzenia, rozpoznania, kryptografia, łączność wojskowa, oprogramowanie sterujące uzbrojeniem i wszystkie komponenty, które przetwarzają dane operacyjne lub mogą mieć wpływ na decyzje bojowe. Tu musimy mieć własny kod źródłowy, własne klucze kryptograficzne i pełną niezależność aktualizacji.

Innymi słowy – jeśli coś decyduje o życiu, bezpieczeństwie lub zdolności bojowej, musi być polskie lub w pełni suwerenne.

Wymienił Pan kryptologię. To krytyczny obszar, gdzie chyba nie ma mowy o kompromisach?

To jeden z najbardziej wrażliwych i strategicznych obszarów, jeśli chodzi o suwerenność technologiczną państwa. Jeśli klucze szyfrujące, algorytmy lub moduły są zależne od zagranicznego dostawcy, w kryzysie państwo może utracić zdolność do bezpiecznej łączności.

Jak pan to określił, w kryptologii faktycznie nie ma miejsca na kompromisy; musi być pełna suwerenność państwowa. Wszelkie zagraniczne komponenty mogą być wykorzystywane tylko jako elementy pomocnicze, nie jako rdzeń systemu.

Czyli nie chodzi tu o „prestiż”, ale fundament bezpieczeństwa narodowego. Jak zatem rozwija ten obszar Wojsko Polskie?

Polska, realizując transformację kryptograficzną, dąży do uzyskania niezależności w rozwoju produkcji i certyfikacji urządzeń kryptograficznych dla Sił Zbrojnych RP, jak również systemu generacji, dystrybucji i zarządzania dokumentami kryptograficznymi.

Może Pan wskazać, nad czym trwają obecnie prace?

Kluczową rolę odgrywają prace nad urządzeniami kryptograficznymi, m.in. takimi jak SCIP (Secure Communications Interoperability Protocol – red.) czy NINE (National Implementation for Network Encryption – red.), rozwijanymi w Polsce w celu zapewnienia zarówno interoperacyjności z NATO i UE, jak i niezależności technologicznej. Rozwiązania te umożliwią bezpieczną komunikację głosową i transmisję danych w środowisku sojuszniczym oraz narodowym.

Jeśli mówimy o kryptologii jako obszarze, gdzie nie ma miejsca na kompromisy, to co z łańcuchem dostaw?

Systemy kryptograficzne nie pozostawiają miejsca na „czarne skrzynki”, ani komponenty pochodzące z niezweryfikowanych źródeł. Dlatego – podkreślę raz jeszcze – każdy element urządzeń kryptograficznych, począwszy od mikroprocesora, po oprogramowanie i biblioteki kryptograficzne, powinien być opracowany lub przynajmniej audytowany w Polsce, przez zaufane i autoryzowane organy państwowe. Tylko w ten sposób możemy zagwarantować, że systemy kryptograficzne nie zawierają niepożądanych cech ani luk w zabezpieczeniach.

Same rozwiązania technologiczne to jedno, drugie posiadanie odpowiedniej kadry eksperckiej i kompetencji. Jak to wygląda w Polsce?

Zdolność państwa do samodzielnego opracowywania i analizowania algorytmów, utrzymania własnych systemów kryptograficznych oraz reagowania na nowe zagrożenia to niezwykle ważne elementy. Transformacja kryptograficzna obejmuje zatem – jak pan wspomniał – nie tylko technologię, lecz także kształcenie i rozwój personelu (m.in. na kierunku kryptologia i cyberbezpieczeństwo na WAT – red.) oraz laboratoria i procedury certyfikacyjne.

Polska od lat buduje narodowy ekosystem kryptograficzny, aby zapewnić kontrolę nad kluczowymi procesami ochrony informacji oraz zwiększyć odporność Sił Zbrojnych na zagrożenia w cyberprzestrzeni. Suwerenność technologiczna w kryptologii jest jednym z najbardziej konkretnych i niezbędnych wymiarów współczesnego bezpieczeństwa narodowego.

To daje sporo do myślenia. A co zatem z rozwiązaniami sojuszniczymi w innych obszarach?

Technologie współdzielone, ale kontrolowane – jak sensory, elementy łączności, części hardware’u – mogą być pozyskiwane od sojuszników, ale z zapewnioną kontrolą integracji i audytem bezpieczeństwa. Klucz to „white box access”: rozumiemy, co działa w środku, możemy to testować, aktualizować i w razie potrzeby zastąpić.

Sztuczna inteligencja wchodzi do wojska

W kontekście wojska, również polskiego, wiele mówi się o sztucznej inteligencji. Już obecnie SZ RP dysponują rozwiązaniami AI. Chciałbym to jednak połączyć z tym, o czym przed chwilą mówiliśmy: suwerennością technologiczną. Czy narzędzia bazujące na tej technologii, wykorzystywane w wojsku, powinny być polskie?

Narzędzia AI nie muszą być w 100% polskie, ale muszą być pod polską kontrolą danych, modeli i procesu uczenia. To dane – nie kod – decydują o tym, kto ma przewagę.

W związku z tym modele mogą być budowane we współpracy z partnerami, ale dane treningowe (wojskowe, rozpoznawcze, operacyjne – red.) muszą pozostawać w krajowych, certyfikowanych środowiskach; algorytmy muszą być audytowalne i odporne na „backdoory”, a system decyzyjny AI nie może być zależny od zewnętrznych serwerów ani komercyjnych API (interfejsów programowania aplikacji – red.).

Zatem Pana zdaniem AI nie musi być polska w sensie kodu, ale już polska z perspektywy kontroli, danych i nadzoru.

To trochę jak z bronią: nie każdą część trzeba produkować samemu, ale kluczowe mechanizmy bezpieczeństwa i spustu muszą być w naszych rękach. W AI tym „spustem” są dane, modele i infrastruktura, na której pracują.

Czy są jakieś „poziomy suwerenności AI”, którymi się kierujecie?

W zastosowaniach wojskowych, zwłaszcza w łączności i informatyce, rozróżniamy kilka takich poziomów. Określają one, co musi być krajowe, a co można pozyskać z zewnątrz pod kontrolą.

Pytam o to, ponieważ sztuczna inteligencja zaliczana jest do katalogu tzw. technologii przełomowych. Określenie „przełomowe” ma szczególne znaczenie z perspektywy sił zbrojnych.

To nie tylko AI, ale i inne technologie, które mają coraz większy wpływ na wszystkie aspekty życia człowieka i całego społeczeństwa: począwszy od elektroniki, takiej jak telefony i komputery, poprzez usługi, takie jak zakupy i bankowość, po ubrania i żywność. Nie można zapominać też – jak pan wspomniał – o ich głębokim wpływie na bezpieczeństwo narodowe.

Na czym tak właściwie polega ten „przełom”?

Innowacyjne technologie stwarzają nowe możliwości dla sił zbrojnych, poprzez wprowadzenie zdolności uzupełniających braki oraz umożliwiających zwiększenie skuteczności, odporności i efektywności. Nie bez znaczenia jest nie tylko kontekst technologiczny, ale także kulturowy i historyczny, szczególnie w takim obszarze jak sztuczna inteligencja. Bazowanie tylko na rozwiązaniach obcych nacji nie tylko może nie uwzględniać potrzeb narodowych, ale także wypaczać interpretację danych z powodu braku kontekstu językowego, historycznego i kulturowego.

Ma Pan na myśli jakiś konkretny przykład?

Dobrym przykładem jest rola nowoczesnych technologii takich jak sztuczna inteligencja czy usługi chmurowe, gdzie kluczowymi aspektami w budowaniu przewagi konkurencyjnej są określenie strategii cyfrowej, inicjatyw inwestycyjnych oraz budowanie narodowych instrumentów wspierających rozwój DeepTech i AI.

Te technologie zmieniają oblicze współczesnej armii, zwiększając jej skuteczność i efektywność, umożliwiając szybsze podejmowanie decyzji, optymalizację zasobów oraz zwiększenie precyzji działań, co niewątpliwie prowadzi do poprawy bezpieczeństwa żołnierzy. Dzięki AI, w czasie rzeczywistym analizowane są ogromne ilości danych, identyfikowane zagrożenia, odstępstwa od norm czy prognozowane potencjalne zagrożenia.

Ponadto, automatyzacja procesów logistycznych, optymalizowanie tras transportu, zarządzanie zapasami oraz planowanie dostaw to jedno z zastosowań zwiększających efektywność działań wojskowych.

Symbol zmian w armii

Idealnym rozwiązaniem byłoby dysponowanie w pełni polskimi technologiami. Oczywiście, nie żyjemy w utopii, ale to wcale nie oznacza, że nie należy podejmować kroków na rzecz rozwoju krajowych rozwiązań. Co warto robić w tym zakresie?

Aby sprostać wyzwaniom związanym z cyfrową suwerennością, konieczne jest wspieranie rozwoju firm technologicznych w kraju, połączenie skutecznych regulacji, odważnych inwestycji oraz deregulacji tam, gdzie nadmiar przepisów hamuje innowacje.

Oprócz najnowszych wniosków z wojny w Ukrainie, nie można zapomnieć dość świeżych lekcji z ogólnoświatowego kryzysu COVID-19, gdzie uwidoczniły się braki narodowych zdolności, wpływające na bezpieczeństwo, szczególnie w kontekście łańcucha dostaw.

Co ma Pan na myśli?

Wiele się mówi o bezpieczeństwie łańcucha dostaw w obszarze cyber, ale zapomina się o aspekcie logistycznym. Nie wystarczy mieć montowni danego sprzętu, trzeba też posiadać podzespoły do montażu, tak aby np. blokada kanału Sueskiego nie zatrzymała produkcji.

O ile w czasie pokoju jeden czy dwa tygodnie nie wnoszą wiele, o tyle w czasie kryzysu bądź wojny, mogą mieć kluczowe znaczenie, co widzimy w wojnie ukraińskiej.

W strukturze Zarządu powstał oddział odpowiedzialny za digitalizację. Czy to wskazówka pokazująca, w którą stronę zmierzają Siły Zbrojne RP?

Powstanie Oddziału Transformacji Cyfrowej w strukturach Zarządu nie jest przypadkowe. To element szerszej transformacji Wojska Polskiego w stronę cyfrowego pola walki.

Decyzja o jego powołaniu była wynikiem rozpoczętego procesu Transformacji Cyfrowej w NATO. Sojusz wraz z krajami członkowskimi osiąga zdolności do prowadzenia operacji wielodomenowej do roku 2030, a kluczowym elementem tej zdolności jest właśnie Transformacja Cyfrowa SZ RP.

Jakie są zadania oddziału?

Jednym z jego głównych celów jest zintegrowanie wszystkich komponentów pola walki w czasie rzeczywistym. Systemy rozpoznania, łączności, dowodzenia, logistyki i rażenia mają współpracować w ramach jednego cyfrowego ekosystemu. To umożliwi tzw. Network Centric Warfare – prowadzenie działań opartych na przewadze informacyjnej. Przykładowo, informacja o wykrytym celu przez drona trafia automatycznie do systemu dowodzenia, a stamtąd w kilka sekund do środka rażenia, bez tradycyjnej „papierowej” ścieżki decyzyjnej.

Drugie równie ważne zadanie Oddziału to współpraca zagraniczna.

Inwestycje w Pocztę Polową

A co z Pocztą Polową? W wojsku niezmiennie funkcjonuje ta instytucja. W czasach galopującego postępu technologicznego, cyfryzacji, czy jej znaczenie jest nadal takie samo, jak dawniej? A może to instytucja, która z czasem zniknie?

Poczta polowa to jeden z tych elementów sił zbrojnych, który często bywa niedoceniany, ale w praktyce odgrywa ważną rolę operacyjną i psychologiczną, szczególnie w warunkach kryzysu lub wojny. Wraz z transformacją cyfrową armii jej rola nie zanika, ale ewoluuje, stając się elementem odpornej, suwerennej logistyki informacyjnej.

Poczta polowa to nie anachronizm, lecz strategiczny element odporności armii.

W erze cyberzagrożeń i wojny hybrydowej jej rola może wręcz wzrosnąć, jako zapasowy, odporny kanał łączności i logistyki. Nowoczesna poczta polowa będzie elementem zintegrowanego ekosystemu cyfrowego.

Czyli Poczta Polowa ma się dobrze i to się raczej nie zmieni.

Jeszcze raz podkreślę: to ważny element systemu łączności Sił Zbrojnych RP, zapewniając skryty i bezpieczny obieg dokumentów w warunkach pokoju, kryzysu i wojny. Nie tylko zapewnia sprawną wymianę rozkazów i dokumentów w ramach Sił Zbrojnych RP, ale również gwarantuje wysokie morale, umożliwiając kontakt żołnierzy z ich rodzinami podczas działań operacyjnych, kiedy inne sposoby komunikacji okażą się nieskuteczne.

Autor. Zarząd Kierowania i Dowodzenia P6 SG WP

Czy w związku z tym, że Poczta Polowa niezmiennie pozostaje ważnym elementem Wojska Polskiego, planowane są jakieś inwestycje?

Wojskowa Poczta Polowa systematycznie rozwija się poprzez zakup nowoczesnego sprzętu (Moduł Pocztowy – red.), który umożliwia jej lepsze funkcjonowanie na współczesnym polu walki.

Mogę zdradzić, że w niedalekiej przyszłości zostaną przeprowadzone konsultacje w sprawie użycia dronów do wymiany przesyłek, aby zwiększyć funkcjonalność i bezpieczeństwo Wojskowej Poczty Polowej.

Jakie będzie Wojsko Polskie?

Na koniec naszej rozmowy rzucam hasło: „Wojsko Polskie przyszłości”. Jakie będą nasze siły zbrojne?

Wojsko zmierza w kierunku posiadania własnej, odpornej infrastruktury cyfrowej, w tym własnych chmur obliczeniowych, sieci łączności odpornych na zakłócenia i cyberataki, centrów przetwarzania danych, sieci szkieletowej klasy wojskowej, opartej nie tylko na komercyjnych operatorach, lecz również wojskowej infrastrukturze stacjonarnej. To jest kluczowe w scenariuszach, gdy infrastruktura cywilna lub wojskowa stacjonarna może zostać przeciążona lub zniszczona.

Mówiąc wprost: idziemy we właściwą stronę.

Dziękuję za rozmowę.

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany