- WIADOMOŚCI

Okręgowa Komisja Egzaminacyjna zhakowana? Mamy komentarz

Na początku maja opublikowano nagranie pokazujące uzyskanie dostępu do systemów Okręgowej Komisji Egzaminacyjnej w Warszawie. Postanowiliśmy zapytać OKE o incydent. Otrzymaliśmy bardzo ciekawe odpowiedzi. Gdzie udało się uzyskać dostęp badaczowi?

Autor. Magnific.com. Licencja: https://www.magnific.com/ai/docs/licenses-attribution

2 maja na kanale YouTube „Jak zostać programistą” opublikowano film pt. „log.113 Matura RCE w systemie OKE - czy pytania maturalne 2026 są bezpieczne przy SQL Injection?”. Materiał zdobył popularność m.in. na Wykopie.

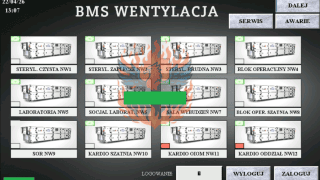

Na nagraniu widzimy wysyłanie specjalnie skonstruowanego zapytania SQL w ramach formularza odzyskiwania hasła egzaminatora – potocznie nazywa się to „SQL injection” (SQLi).

Badacz wykazał, że silnik bazy danych wykonuje wskazane przez niego polecenia, polegające m.in. na opóźnieniu w odpowiedzi przez wskazaną liczbę sekund. W dalszej części nagrania pokazał wylistowanie tabel w bazie danych.

„Czy jest możliwe, że na przestrzeni ostatnich lat – bo ta platforma, moim zdaniem, nie była aktualizowana od 2019 roku, znacząco (…) – czy żaden maturzysta, czy jakiś programista, nie odkrył tak prostego bugu (błędu – przyp. red.) w tak istotnej platformie (…)?” – stwierdził prowadzący kanału „Jak zostać programistą”.

OKE Warszawa odpowiada

5 maja br. skierowaliśmy pytania do OKE Warszawa odnośnie nagrania. Okręgowa Komisja Egzaminacyjna w Warszawie odpowiedziała nam po tygodniu. Dowiedzieliśmy się, że 30 kwietnia br. zgłoszono podatność.

Warszawskie OKE przekazało nam, że portal „egzaminatorzy.oke.waw.pl” służył wyłącznie do „rejestracji kandydatów z terenu województwa mazowieckiego na szkolenia dla egzaminatorów egzaminu zawodowego”. Potwierdzono również to, że bezpieczeństwo matur nie było zagrożone:

(...) opublikowanie wskazanych informacji nie mogło skutkować naruszeniem poufności ani bezpieczeństwa egzaminów maturalnych.

OKE Warszawa

Brak wykorzystania podatności i skan policji

OKE Warszawa przekazała bardzo ciekawą informację odnośnie… niewykorzystania podatności SQL injection:

W wyniku przeprowadzonej analizy logów systemowych nie stwierdzono jednoznacznych śladów wykorzystania podatności typu SQL Injection.

OKE Warszawa

Uzyskaliśmy również bardzo ciekawe stanowisko dotyczące uprzedniego skanu podatności przez krakowskie CBZC. „Jednocześnie informuję, że skan podatności formularza rejestracyjnego serwisu „egzaminatorzy.oke.waw.pl” został przeprowadzony w marcu 2025 r. przez Wydział Operacyjno-Śledczy I Zarządu w Krakowie Centralnego Biura Zwalczania Cyberprzestępczości. W następstwie zgłoszonych zagrożeń wykonano niezbędne prace naprawcze” – przekazało nam OKE Warszawa.

Zasługi badacza i odpowiedzialność

Okręgowa Komisja Egzaminacyjna w Warszawie przekazała nam, że powiadomienie o luce w zabezpieczeniach „jedynie przyspieszyło proces wyłączenia prezentowanej aplikacji”.

OKE zapewniło również o migracji aplikacji do nowszej wersji PHP, która została poddana dodatkowemu audytowi bezpieczeństwa w związku z zgłoszonym incydentem.

Zapytaliśmy też o to, czy OKE Warszawa planuje pociągnąć osobę do odpowiedzialności karnej – co oczywiście byłoby niezmiernie kontrowersyjne, ponieważ zgłoszenie podatności było etyczne.

Art. 267 Kodeksu Karnego penalizuje przełamywanie informatycznych zabezpieczeń bez odpowiednich uprawnień, lecz art. 269c KK (kontratyp) zwalnia z odpowiedzialności osoby, które działają „wyłącznie w celu zabezpieczenia systemu informatycznego, systemu teleinformatycznego lub sieci teleinformatycznej albo opracowania metody takiego zabezpieczenia i niezwłocznie powiadomił dysponenta tego systemu lub sieci o ujawnionych zagrożeniach, a jego działanie nie naruszyło interesu publicznego lub prywatnego i nie wyrządziło szkody”.

OKE Warszawa oceniło, że działanie badacza spełnia znamiona kontratypu.

„Podjęte działania miały na celu wyłącznie wykrycie, potwierdzenie oraz odpowiedzialne zgłoszenie podatności bezpieczeństwa, bez zamiaru wyrządzenia szkody, zakłócenia funkcjonowania systemu lub osiągnięcia jakichkolwiek nieuprawnionych korzyści” – przekazano nam, podkreślając, że OKE nie widzi podstaw do podejmowania działań prawnych wobec osoby zgłaszającej podatność. Jest to dobre i słuszne podejście, ponieważ badacz nie miał na celu złośliwego działania.

Co to oznacza?

Szczególnie intrygujący jest fakt niepotwierdzenia wykorzystania podatności SQL injection w oparciu o logi oraz możliwość wykorzystania podatności po ubiegłorocznym audycie krakowskiego Zarządu CBZC.

Jak już wcześniej wskazaliśmy, system służył do rejestracji kandydatów na szkolenia do egzaminów zawodowych. OKE potwierdziło zgłoszenie incydentu do Prezesa UODO, lecz nie planuje poinformować osób o zdarzeniu.

„W ocenie OKE w Warszawie nie zachodzi konieczność informowania osób, których dane dotyczą, o naruszeniu ochrony danych osobowych w trybie art. 34 RODO” – czytamy w dokumencie.

Pamiętajmy, że wszelkie próby testowania zabezpieczeń infrastruktury powinny być wykonywane wyłącznie w oparciu o zgodę właściciela systemów – dzięki temu będziemy pewni, że działamy zgodnie z prawem.

Autor. Oskar Klimczuk / CyberDefence24 / OKE Warszawa

Chcesz nam coś przekazać? Polecamy anonimowy kontakt z nami - należy użyć formularza „Zgłoszenia anonimowe” u dołu strony.

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany