- WIADOMOŚCI

- WAŻNE

Atak prorosyjskiej grupy na polską stację regazyfikacji LNG

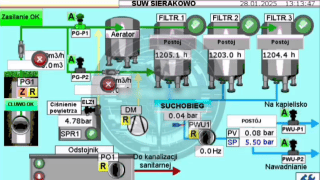

Na przestrzeni ostatnich kilkunastu miesięcy wielokrotnie słyszeliśmy o atakach na polskie stacje uzdatniania wody czy oczyszczalnie ścieków. Teraz prorosyjscy haktywiści poinformowali o zaatakowaniu polskiej stacji regazyfikacji LNG (skroplonego gazu ziemnego). Na nagraniu widać manipulowanie parametrami technicznymi obiektu.

Autor. CyberDefence24

Fala ataków prorosyjskich haktywistów dotyczyła przede wszystkich obiektów z sektora wodno-kanalizacyjnego. Wśród jednostek dotkniętych działaniami prorosyjskich grup należy wyróżnić m.in.:

- stację uzdatniania wody Jabłonna Lacka (09.2025);

- SUW Szczytno (05.2025);

- SUW Małdyty, Tolkmicko, Sierakowo (04.2025);

- oczyszczalnia ścieków w Witkowie (04.2025);

- oczyszczalnia ścieków w Kuźnicy (10.2024).

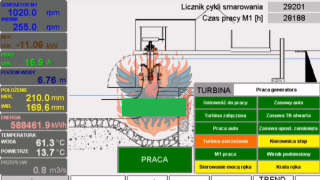

Atak na stację regazyfikacji LNG

7 października br. prorosyjska grupa haktywistów opublikowała nagrania z manipulowania parametrami polskiej stacji regazyfikacji skroplonego gazu. Na filmie można dostrzeć manipulowanie ciśnieniem m.in.:

- LNG w zbiorniku;

- azotu w butli;

- gazu przed układem redukcji.

Podobnie jak podczas ataków innej grupy cyberprzestępców, parametry zostały ustawione na maksymalne możliwe wartości.

Autor. Telegram haktywistów

Zmiana temperatury

Haktywiści zmienili też temperaturę wewnętrzną grzałek podgrzewacza. Wartość aktualna temperatury wzrosła z 11,9 do 81,6 st. Celsjusza. Należy dodać, że zmiana parametru była praktycznie błyskawiczna.

Autor. Telegram haktywistów

Wpływ na działanie infrastruktury

Manipulowanie parametrami technicznymi doprowadziło do zapalenia się kontrolek „ostrzeżenie” oraz „alarm krytyczny”. Jednocześnie, przestały świecić się kontrolki „gotowość” oraz „praca”, co wskazuje na wyłączenie urządzenia.

Co ważne, nie zmieniły się wartości w sekcji „detekcja gazu”, dzięki czemu wiemy, że działania haktywistów najprawdopodobniej nie doprowadziły do rozszczelnienia infrastruktury.

Autor. Telegram haktywistów

Porównanie klatek na początku i pod koniec nagrania pozwala ustalić, że haktywiści faktycznie zmienili wcześniej omawiane parametry (ciśnienie LNG w zbiorniku, ciśnienie azotu oraz temperaturę grzałek). Ciśnienie zbiornika LNG spadło z 5,2 do 0,3 bara.

Dodatkowo, widzimy spadek ciśnienia (z 5,2 do 0,2 bara) oraz wzrost temperatury (z 11,11 do 41,14 st. Celsjusza) w stacji redukcyjnej. Zgodnie z pierwszą zasadą termodynamiki (zakładając taką samą objętość), oznacza to dostarczenie ciepła do układu – co jest zgodne z dużym wzrostem temperatury grzałki.

Niepokojące alarmy

Lista alarmów wskazuje, że atak miał miejsce 6 października w okolicach godz. 19:20. Co jednak powinno skłonić do refleksji, na liście widzimy alarm o otwarciu szafy AKP (rozdzielnicy) ok. godz. 23:00 dnia 3 października br. Kilkadziesiąt sekund później pojawił się alarm o błędzie krytycznym. Pokazuje to aspekt bezpieczeństwa fizycznego, choć obecnie nic nie wskazuje na to, aby było to bezpośrednio powiązane z cyberatakiem.

Autor. Telegram haktywistów

Co dalej?

Będziemy starać się ustalić, jaki obiekt padł ofiarą cyberprzestępców. Warto podkreślić, że nie musiała to być duża jednostka, tak jak w przypadku ataku na małą elektrownię wodną.

Obecnie nie wiadomo, czy działania haktywistów miały jakikolwiek wpływ na odbiorców usług.

Zachęcamy do zapoznania się z rekomendacjami CERT Polska dla wzmocnienia ochrony systemów OT z 2024 roku.

Incydent zgłosiliśmy do CERT Polska.

Osoby, które chcą się z nami anonimowo skontaktować, zapraszamy do formularza w zakładce „Kontakt” (u dołu strony).

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany