- WIADOMOŚCI

- WAŻNE

Uniwersytet Baumana jako zaplecze GRU. Oto jak Rosja szykuje kadry do wojny hybrydowej

Skrywany w tajemnicy Wydział nr 4 na popularnej rosyjskiej uczelni technicznej przygotowywał w ukryciu przyszłych oficerów rosyjskiego wywiadu wojskowego. To właśnie tam kształcili się m.in. hakerzy GRU czy specjaliści od operacji informacyjnych czy sabotaży.

Autor. CyberDefence24/Canva

Śledztwo międzynarodowego konsorcjum dziennikarskiego (The Guardian, Der Spiegel, Le Monde, The Insider, Delfi i VSquare) dotyczące Moskiewskiego Państwowego Uniwersytetu Technicznego im. Baumana pokazuje znacznie więcej niż samo istnienie tajnego wydziału na rosyjskiej uczelni.

Ujawnione dokumenty odsłaniają mechanizm, w którym prestiżowa edukacja techniczna, wojskowe centrum szkoleniowe, kadry GRU, ofensywne zdolności cybernetyczne i propaganda państwowa tworzą jeden system przygotowania kadr do wojny hybrydowej.

Tajny wydział na rosyjskiej uczelni

Jak pisze brytyjski dziennik The Guardian, ponad dwa tysiące wewnętrznych dokumentów uczelni pokazuje ścieżkę prowadzącą od akademickich ćwiczeń z hakowania i dezinformacji do przydziałów w najbardziej znanych cyberjednostkach rosyjskiego wywiadu wojskowego.

Według VSquare, w strukturze Uniwersytetu Baumana funkcjonował niewymieniany w oficjalnym schemacie organizacyjnym uczelni niejawny Wydział nr 4.

Jego zadaniem miało być przygotowywanie przyszłych oficerów rosyjskiego wywiadu wojskowego: przede wszystkim hakerów, specjalistów od rozpoznania technicznego, operacji informacyjnych i działań sabotażowych.

Wspomniane dokumenty ujawniają mechanizm bezpośredniego kierowania absolwentów do jednostek stojących za rosyjskimi cyberatakami, ingerencją wyborczą i operacjami wymierzonymi w państwa NATO.

Pod kontrolą GRU

Oficjalny obraz Uniwersytetu Baumana jest zupełnie inny. To jedna z najważniejszych rosyjskich uczelni technicznych, założona w 1830 roku i silnie związana z przemysłem obronnym, kosmicznym oraz inżynieryjnym.

Jak pisze The Guardian, w kwietniu 2025 roku kampus odwiedził Władimir Putin, który mówił studentom o rosyjskich ambicjach kosmicznych, technologiach i przyszłości nauki. W oficjalnym przekazie nie wspomniano jednak o Wydziale nr 4 ani o jego specjalnym programie szkolenia.

Według dokumentu z 2013 roku, przywołanego przez brytyjski dziennik, ponad 40 proc. prac badawczo-rozwojowych uczelni miało być prowadzonych na rzecz rosyjskiego Ministerstwa Obrony.

Najważniejszy element ujawnionego systemu polegał na zatarciu granicy między uczelnią, wojskiem i służbą specjalną. Dokumenty wskazują, że GRU miało bezpośrednio wpływać na nabór, egzaminy, ocenianie studentów i ich późniejsze przydziały.

Oficerowie rosyjskiego wywiadu wojskowego mieli też uczestniczyć w egzaminach, zatwierdzać kandydatów i nadzorować ich dalszą ścieżkę. W praktyce oznaczało to, że wykładowca mógł jednocześnie pełnić funkcję selekcjonera, oficera prowadzącego albo przyszłego przełożonego.

Czego uczy GRU?

The Insider wskazuje, że wydział jest podzielony na specjalizacje wojskowe.

Przykładowo, „Special Intelligence Service” (kod 093400) zapewnia studentom umiejętności z zakresu wojny informacyjnej, wywiadu cyfrowego i innych istotnych kompetencji informatycznych. GRU ma bezpośredni wpływ na program studiów, ustala kryteria oceny, zatwierdza kandydatów i finansuje działalność akademicką.

Studenci kursu „Przeciwdziałanie Wywiadowi Technicznemu” poznają pełen zestaw narzędzi współczesnych hakeróww ciągu dwóch semestrów i 144 godzin. Program obejmuje wszystkie metody cyfrowego hakowania zagranicznych serwerów: od podstawowego spear phishingu po wykorzystywanie znanych luk w zabezpieczeniach infrastruktury IT i trojanów.

Zajęcia praktyczne obejmują „testowanie penetracyjne wirusów” – laboratorium dla hakerów.

Szósty moduł jest w całości poświęcony wirusom komputerowym, a studenci proszeni są o stworzenie własnego wirusa w ramach projektu zaliczeniowego.

Po ukończeniu programu, wydział naturalnie obejmuje szkolenie wojskowe. W 2024 roku na IV Wydziale kształciło się 1563 rezerwistów i 429 potencjalnych oficerów kontraktowych w 14 specjalnościach istotnych dla armii.

Młodzi trafiają prosto do GRU

Według VSquare, co roku, jeszcze przed ukończeniem studiów, od 10 do 15 studentów Baumana zostaje przydzielonych do jednostek GRU, do których mają dołączyć po ukończeniu studiów.

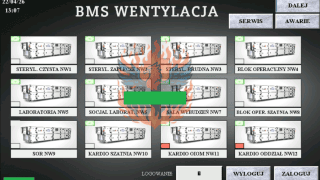

Część z nich trafia do bardziej niesławnych jednostek rosyjskiej machiny wojennej, takich jak Jednostka 74455, lepiej znana jako „Sandworm” lub „VoodooBear”. Grupa ta została oskarżona przez władze USA i Europy o organizowanie operacji destabilizacyjnych podczas wyborów prezydenckich w USA w 2016 roku, a także o zakrojone na szeroką skalę cyberataki na ukraińską sieć energetyczną w 2015 roku i Polskę w grudniu 2025 roku.

Według dokumentów Uniwersytetu Baumana, część absolwentów jest zatrudnionych w Anapie, mieście nad Morzem Czarnym, w nieznanej dotąd tajnej bazie wojskowej, położonej obok wojskowego ośrodka badawczego ERA, specjalizującego się w sztucznej inteligencji.

Jeden z wyciekłych plików zawierający listę dziesiątek studentów i ich przyszłych zadań, ujawnia również mało znane jednostki GRU, takie jak 62174 (stacjonująca w Sewastopolu na nielegalnie okupowanym Krymie) oraz 48707, która ma ten sam adres co Centrum Badań Naukowych GRU 11135 w Kursku, niedaleko granicy z Ukrainą.

Rosja kształci kadry dla elitarnych jednostek

Jednym z najczęściej przywoływanych przykładów jego absolwentów jest Daniił Porszyn, student pochodzący z Irkucka.

Jak podaje francuski dziennik Le Monde, w latach 2018-2024 należał do najlepszych studentów uczelni, osiągał bardzo wysokie oceny i grał w drużynie piłkarskiej. Nie ograniczał się jednak do standardowych zajęć z kryptografii czy bezpieczeństwa sieci komputerowych. Uczył się także łamania haseł, tworzenia wirusów i włamywania się na serwery.

Po ukończeniu studiów w 2024 roku Porszyn miał — według ustaleń Le Monde i VSquare — zostać przyjęty dojednostki GRU 26165, znanej na Zachodzie jako Fancy Bear (APT28). To istotne, ponieważ wspomniana jednostka nie jest zwykłą strukturą informatyczną, lecz jednym z najbardziej rozpoznawalnych narzędzi rosyjskich operacji cyberwywiadowczych.

Jak informował Departament Sprawiedliwości USA, dwunastu rosyjskich oficerów GRU zostało oskarżonych o działania mające ingerować w wybory prezydenckie w USA w 2016 roku. Wśród nich znalazł się Wiktor Nietyksho, wskazywany przez konsorcjum jako jeden z oficerów powiązanych z programem na Uniwersytecie Baumana.

Le Monde wskazuje, że w 2024 r. do rosyjskiego wywiadu wojskowego miało trafić jeszcze piętnastu studentów o podobnym profilu, co sugeruje nie jednostkowy nabór, lecz zorganizowany kanał selekcji i kierowania absolwentów do struktur wojskowo-wywiadowczych.

Nie tylko ataki. Inwigilacja ważnym punktem programu

Program nauczania na Wydziale 4 ujawniony przez dziennikarzy wyraźnie wskazuje, że nie chodziło o klasyczne cyberbezpieczeństwo rozumiane jako ochrona systemów.

Jak zwraca uwagę rosyjski serwis śledczy The Insider, blok „Przeciwdziałanie wywiadowi technicznemu” obejmował 144 godziny zajęć w ciągu dwóch semestrów i uczył studentów m.in. phishingu ukierunkowanego, wykorzystywania podatności, stosowania trojanów, testów penetracyjnych oraz pracy z wirusami komputerowymi.

Jeden z modułów miał być w całości poświęcony wirusom, a zadaniem zaliczeniowym było stworzenie własnego złośliwego oprogramowania.

Równie ważny był komponent wywiadowczy. Według The Insider, podpułkownik Kirił Stupakow, zastępca szefa Wydziału nr 4, prowadził zajęcia z technologii inwigilacji, podsłuchu i obserwacji. Materiały z jego wykładów obejmowały m.in. użycie mikrofonów kierunkowych, ukrywanie kamer w czujnikach dymu oraz obserwację z dużej odległości przy użyciu specjalistycznej optyki.

Z kolei VSquare pisze, że Stupakow miał być związany z jednostką GRU 45807, a wcześniej z adresem powiązanym z jednostką GRU 61230, specjalizującą się w rozpoznaniu radioelektronicznym.

Jest postacią szczególnie interesującą także z innego powodu. W dokumentach służbowych przedstawiano go jako oficera zdyscyplinowanego, sprawnego i profesjonalnego. Jednocześnie analiza publicznych czatów Telegrama, przeprowadzona przez Der Spiegel, miała pokazać jego prywatne, znacznie bardziej cyniczne komentarze o rosyjskim kierownictwie oraz pesymistyczną ocenę wojny przeciwko Ukrainie.

Studentom przekazywano jednak zupełnie inną narrację: oficjalną wykładnię Kremla o „nieuchronności” wojny, „nacjonalistach i neonazistach” w Ukrainie oraz rzekomym zagrożeniu dla Rosjan w Donbasie.

GRU ma hakować, wykradać dane i siać dezinformację

W tym miejscu widać jeden z najważniejszych elementów całego programu: połączenie kompetencji technicznych z indoktrynacją.

Jak pisze The Guardian, zaawansowani studenci mieli przygotowywać seminaria dotyczące kampanii dezinformacyjnych, w tym materiały wideo do mediów społecznościowych wykorzystujące manipulację, presję i ukrytą propagandę.

Natomiast The Insider opisuje seminarium poświęcone kampaniom agitacyjno-propagandowym oraz seminarium zatytułowany „Propaganda, agitacja, manipulacja i perswazja”, które jest obowiązkowe dla studentów ostatniego roku.

Jedno z zadań dla uczestników kursu miało brzmieć następująco: „Stwórz film o charakterze społecznym na dowolny interesujący temat, wykorzystując manipulację, presję i tajną propagandę, promując lub obalając gorący temat”.

Oznacza to, że przyszłych kadr GRU nie szkolono wyłącznie jako hakerów. Przygotowywano je jako operatorów wojny informacyjnej — ludzi zdolnych łączyć włamania, rozpoznanie techniczne, kradzież danych, presję psychologiczną i propagandę.

Poznać przeciwnika

Program miał obejmować także naukę o przeciwniku. Jak podaje VSquare, studenci poznawali działania m.in. amerykańskich służb, takich jak m.in. CIA, FBI i NSA, a także strukturę i wyposażenie sił zbrojnych USA.

The Insider wskazuje, że szczególną uwagę poświęcano również chronionym sieciom Departamentu Obrony USA oraz użyciu narzędzia Metasploit do wykorzystywania podatności.

To pokazuje, że przedmiotem szkolenia nie była abstrakcyjna informatyka, lecz konkretne systemy przeciwnika i realne scenariusze operacyjne.

W programie pojawiały się również drony i doświadczenia z wojny przeciwko Ukrainie. Studenci mieli korzystać z materiałów opartych na doświadczeniach rosyjskich jednostek specjalnych z pola walki, a jedna z prezentacji omawiała m.in. systemy Switchblade 300, Black Hornet i Vector.

Wojna w Ukrainie stała się dla programu nie tylko tłem politycznym, lecz także źródłem praktycznych danych operacyjnych.

Przyszli funkcjonariusze GRU na praktykach

Istotny był też system praktyk. Według The Insider, studenci Wydziału nr 4 odbywali staże w jednostkach GRU oraz przedsiębiorstwach powiązanych z rosyjskim sektorem obronnym, takich jak Granit, zajmujący się systemami obrony powietrznej czy petersburskie biuro konstrukcyjne Malachit, projektujące okręty podwodne.

Natomiast VSquare dodaje, że część absolwentów trafiała na okupowany Krym, m.in. do Sewastopola, gdzie znaczenie mają rosyjska obrona powietrzna, rozpoznanie radioelektroniczne i infrastruktura wojskowa.

Jeśli chodzi o absolwentów, The Insider wskazuje, że z Uniwersytetem Baumana związany był również Władisław Borowkow — jeden z hakerów jednostki wojskowej 29155, o którym serwis pisał już wcześniej. To właśnie na tej uczelni miał ukończyć studia podyplomowe.

Lista takich osób jest jednak szersza. Wśród wcześniej nieopisywanych absolwentów Wydziału 4, którzy mieli później trafić do struktur hakerskich rosyjskiego wywiadu wojskowego, wymieniono m.in. Aleksieja Stanisławowicza Kondraszowa oraz Ilję Aleksandrowicza Bojkowa.

Obaj po ukończeniu Uniwersytetu Baumana mieli służyć w jednostce wojskowej 74455, łączonej z grupą Sandworm.

Co ważne, Sandworm różni się profilem działania od Fancy Bear. O ile Fancy Bear kojarzy się przede wszystkim z phishingiem, wykradaniem danych i operacjami cyberwywiadowczymi, o tyle Sandworm wiązany jest z atakami destrukcyjnymi wymierzonymi w infrastrukturę.

Grupa była oskarżana m.in. o cyberataki prowadzące do poważnych przerw w dostawach energii elektrycznej w Ukrainie i Gruzji, które dotknęły tysiące obiektów cywilnych, w tym placówki medyczne. Szczególnie istotne jest także przypisywanie Sandwormowi stworzenia złośliwego oprogramowania NotPetya, uznawanego za jedno z najbardziej destrukcyjnych narzędzi cybernetycznych w historii.

Początkowo atak był wymierzony przede wszystkim w Ukrainę, ale jego skutki szybko wymknęły się spod kontroli i uderzyły również w przedsiębiorstwa oraz instytucje w Rosji i wielu innych państwach.

Rosja rozwija zdolności do prowadzenia wojny hybrydowej

W wymiarze strategicznym ustalenia dotyczące Uniwersytetu Baumana należy traktować nie jako odizolowane śledztwo o tajnym programie akademickim, lecz jako studium rosyjskiego modelu budowania zdolności do wojny hybrydowej.

Pokazują, że cyberoperacje, działania wywiadowcze, sabotaż i propaganda nie są w Rosji obszarami improwizowanymi, lecz elementami systemowo rozwijanej infrastruktury państwowej.

W tym kontekście ujawnienia konsorcjum dziennikarskiego wpisują się w coraz częstsze ostrzeżenia zachodnich służb i rządów przed rosyjską aktywnością hybrydową.

Jak podaje agencja Reutera, Carl-Oskar Bohlin, szwedzki minister obrony cywilnej, informował w kwietniu 2026 roku o próbie zakłócenia pracy szwedzkiej elektrociepłowni przez prorosyjską grupę powiązaną z rosyjskimi służbami. W jego ocenie rosyjskie działania hybrydowe stają się coraz częstsze i bardziej niebezpieczne.

Z tych ustaleń wynika zasadnicza konkluzja: Rosja nie traktuje cyberoperacji jako doraźnego narzędzia prowadzenia konfliktu, lecz jako trwały element swojej infrastruktury wojskowo-wywiadowczej.

Nie opiera się wyłącznie na pojedynczych grupach hakerskich ani improwizowanych działaniach operacyjnych. Buduje dla nich zaplecze kadrowe, instytucjonalne i ideologiczne.

Według ustaleń The Guardian, Le Monde, Der Spiegel, The Insider, Delfi i VSquare, Uniwersytet Baumana miał być jednym z miejsc, w których państwo rosyjskie selekcjonowało zdolnych studentów, uczyło ich ofensywnych technik cybernetycznych, osadzało w propagandowej narracji Kremla, a następnie kierowało do jednostek GRU, takich jak Fancy Bear i Sandworm.

Sprawa Uniwersytetu Baumana wykracza więc poza opis jednego niejawnego programu akademickiego. W istocie pokazuje sposób, w jaki państwo rosyjskie instytucjonalizuje przygotowanie kadr do działań prowadzonych poniżej progu otwartej wojny.

Tajny wydział nie jest tu anomalią, lecz elementem szerszego modelu, w którym edukacja techniczna, przemysł obronny, służby specjalne, propaganda i cyberoperacje tworzą wspólny ekosystem wojny hybrydowej.

To zarazem opis szerszego modelu państwa, w którym edukacja techniczna, przemysł obronny, służby specjalne, propaganda i wojna cybernetyczna stapiają się w jeden system.

Z punktu widzenia państw NATO najgroźniejsze jest właśnie to połączenie. Absolwent takiego programu nie jest jedynie informatykiem, propagandystą ani żołnierzem. Jest produktem aparatu, który od początku przygotowuje go do działania w szarej strefie między wojną a pokojem — tam, gdzie cyberatak może poprzedzać sabotaż, kampania dezinformacyjna może osłaniać operację wywiadowczą, a uczelniany sylabus może stać się pierwszym etapem kariery w rosyjskim wywiadzie wojskowym.

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany