- WIADOMOŚCI

- KOMENTARZ

[Relacja z SCS] Polska powinna czerpać dobre praktyki ze Stanów Zjednoczonych

Podczas swojego wystąpienia Grzegorz Pohorecki próbował porównać Polską strategie cyberbezpieczeństwa ze strategiami obecnymi w Stanach Zjednoczonych oraz Unii Europejskiej. – Wydaję mi się, że mocnym punktem są CERT-y, natomiast naszył słabym punktem jest szacowanie ryzyka – powiedział podczas panelu Grzegorz Pohorecki.

Grzegorz Pohorecki podczas swojego wystąpienia odniósł się do dokumentów przygotowanych w Polsce jak Polityka ochrony cyberprzestrzeni RP z 2013 roku, przygotowana przez CERT Polska i Ministerstwo Cyfryzacji oraz Doktryna cyberbezpieczeństwa RP z 2015 roku, przygotowana przez Biuro Bezpieczeństwa Narodowego (BBN). Jednocześnie porównał je z Europejską dyrektywą NIS i amerykańskimi strategiami. Chodzi o National Strategy to Secure Cyber Space z 2003 r., Improving Critical Infrastructure Cybersecurity z 2013, zaktualizowana w dokumencie wydanym przez NIST w 2014 - Framework for Improving Critical Infrastructure Cybersecurity oraz najnowszą z 2015 r. - Cyber Strategy przedstawioną przez Departament Obrony USA.

Polskie dokumenty przy bliższemu przyjrzeniu się im, według Pohoreckiego są bardzo podobne. Chodzi m.in. o zwiększenie zdolności do zapobiegania i zwalczania cyberzagrożeń, natomiast w drugim Polskim dokumencie mamy zwalczanie zagrożeń. Podobieństwa pojawiają się także przy złagodzeniu skutków incydentów oraz odtwarzaniu sprawności i funkcjonalności, które według prelegenta oznaczają mniej więcej to samo. Mają to być jedne z wielu podobieństwa w dokumentach stworzonych, przez dwie instytucje w odstępie od siebie dwóch lat. Jednocześnie Grzegorz Pohorecki dobrze ocenił obecność zapisów dotyczących szacowania ryzyka i podejmowania wszystkich zadań w cyberprzestrzeni dopiero po analizie, i oszacowaniu tego ryzyka.

Jednocześnie Pohorecki pochylił się nad obecnością zapisów dotyczących tworzenia stanowiska pełnomocnika ds. cyberbezpieczeństwa. W przypadku gdy administracja zatrudnia osobę od ochrony informacji niejawnych i osobę od ochrony danych osobowych zachodzi możliwość nachodzenia na siebie kompetencji.

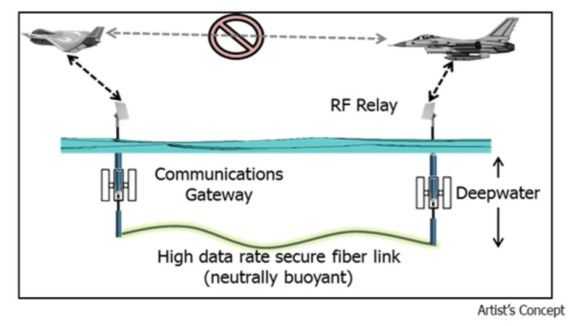

W dalszej części wystąpienia, Pohorecki porównał dokumenty tworzone na terenie Unii Europejskiej do tych tworzonych w Stanach. To co ma je wyróżniać, na tle Europejskich to rysunki a wraz z nimi odpowiednie wyjaśnienia oraz pokazanie dobrych praktyk przy wprowadzaniu nowych strategii. Rysunki nie podważają poziomu merytorycznego zapisów, wręcz ułatwiają jego zrozumienie poprzez wizualizacje niektórych zagadnień, jak usłyszeliśmy podczas wystąpienia Pohoreckiego. Jednocześnie, podkreślił, że dokumenty z USA w rekomendacjach zwykle podają kilka norm, które mogą zostać zaimplementowane w firmach lub administracji. Ma to się wiązać z tym, że część firm prowadzących działalność na terenie Stanów, nie musi implementować norm obecnych na innym terenie, może skorzystać z tych, które zna. Szczególną sytuacją jest właśnie w tym miejscu ISO 27001 oraz NIST SP 800 czy COBIT.

Podsumowując, sytuacje w Polsce oraz dokumenty wydane przez administracje, Grzegorz Pohorecki, podkreślił – Wydaję mi się, że mocnym punktem są CERT-y, natomiast naszył słabym punktem jest szacowanie ryzyka. Jest to temat omawiany od bardzo wielu lat, jednak ciągle nie mamy ogólnokrajowej metody, która pozwoliłby w prosty i przyjazny sposób szacować ryzyko. Jednocześnie warto patrzeć na rozwiązania amerykańskie. Pokazują one w bardziej przystępny sposób, to w jaki sposób do zarządzania cyberbezpieczeństwem powinniśmy podchodzić – powiedział na swoim panelu Grzegorz Pohorecki.

Jednocześnie Grzegorz Pohorecki, wyraził zaniepokojenie z powodu niskiego poziomu edukacji młodzieży w kwestiach bezpieczeństwa informacji, która jednocześnie jest wpisywana do wszystkich strategii cyberbezpieczeństwa.

Czytaj też: Amerykańska skarbówka nie dba o bezpieczeństwo obywateli

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany