- WIADOMOŚCI

- KOMENTARZ

- WYWIADY

Ekspert: nie znamy źródła infekcji

Wciąż nie znamy źródła infekcji szkodliwym oprogramowanie ransomware, które rozprzestrzeniało się we wtorek na Ukrainie, w Rosji, a następnie w Europie Zachodniej i w USA – podkreślił w rozmowie z PAP dr Łukasz Olejnik. Celem zmasowanego ataku były m.in. system bankowy i telekomunikacyjny, rządowe sieci komputerowe, najważniejsze lotniska w kraju, ciepłownie, elektrownie oraz metro w Kijowie i sieć supermarketów Auchan.

Konsultant cyberbezpieczeństwa i prywatności oraz badacz, afiliowany przy Centrum Polityki Technologii Informacyjnych (ang. Center for Information Technology Policy) Uniwersytetu Princeton zwrócił uwagę, że "globalne ofiary w chwili obecnej wydają się powiązane z początkowym atakiem na Ukrainie".

"Sugerowałoby to, że główne cele znajdowały się tam" - zaznaczył Olejnik odnosząc się do złośliwego oprogramowania zwanego Petya.

"Nie jest obecnie jasne, gdzie leży początek infekcji. Jeśli była nim infekcja poprzez system aktualizacji oprogramowania MEDoc wykorzystanego na Ukrainie, to jest to wektor bardzo ciekawy i powinien przykuć uwagę nie tylko specjalistów. Systemy aktualizacji istotnie mogą stanowić słabe ogniwo infrastruktury cyberbezpieczeństwa i muszą być dobrze chronione i projektowane. Ataki na te systemy to rosnący trend" - dodaje.

Jak informowano we wtorek wydaje się, że najbardziej ucierpiała Ukraina, gdzie celem zmasowanego ataku były: system bankowy i telekomunikacyjny, rządowe sieci komputerowe, najważniejsze lotniska w kraju, ciepłownie, elektrownie oraz metro w Kijowie i sieć supermarketów Auchan. W Rosji zaatakowano m.in. serwery państwowego koncernu naftowego Rosnieft, a także kontrolowanej przez koncern spółki naftowej Basznieft, koncernu metalurgiczno-wydobywczego Evraz oraz bankowe systemy teleinformatyczne, których część udało się hakerom zainfekować, choć działalność banków nie została przerwana.

"Obecna fala ma już globalny zasięg, ofiarą padły elektrownie, firmy i instytucje rządowe. Na Ukrainie elektrownia atomowa w Czarnobylu przeszła na ręczny monitoring promieniowania (ofiarą padły odpowiedzialne za to komputery), wiele firm i instytucji. Na świecie ofiarami są szpitale w USA, lokalne i globalne firmy logistyczne (m.in. Maersk, czy też znany z rodzimego rynku Raben) - jeśli te ataki uniemożliwią ich pracę, to konsekwencje mogą być dla świata bez precedensu. Wiele ofiar jest też w Polsce i byłby to dobry test dla dyrektywy NIS, gdyby była już wdrożona" - tłumaczy Olejnik odnosząc się do dyrektywy o bezpieczeństwie sieci i informacji. Zobowiązuje ona dostawców usług w określonych sektorach do zgłaszania poważnych incydentów zagrażających bezpieczeństwu sieci informatycznych.

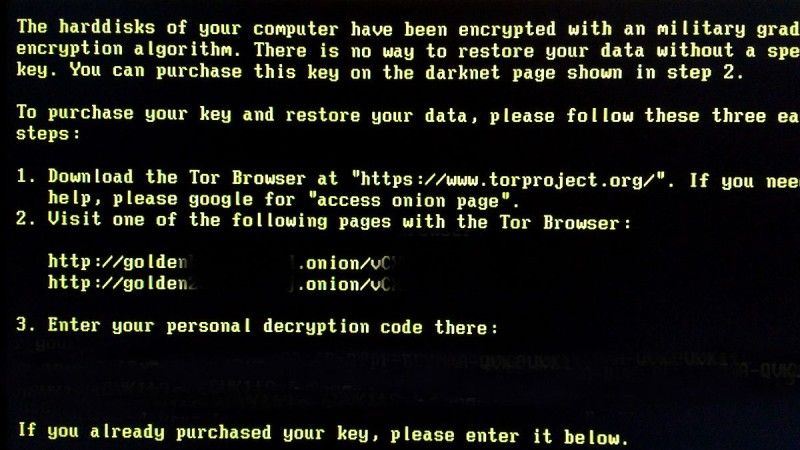

"Obecne ransomware uzbraja wykradzione z NSA narzędzia EternalBlue oraz EternalRomance i kreatywnie łączy je z innymi rodzajami ataków, co wpływa na wysoką skuteczność propagacji. Z tą nową jakością miały też problem systemy antywirusowe. W pewnych aspektach ten ransomware działa jak wyspecjalizowany automat i może skutecznie szerzyć się także w instytucjonalnych sieciach wewnętrznych. Podkreśla to wagę właściwego zabezpieczenia i konfiguracji sieci oraz infrastruktury. Od dawna już sama izolacja od globalnej sieci internet nie świadczy o zabezpieczeniu całego systemu" - dodaje konsultant ds. cyberbezpieczeństwa.

Podkreśla też, że za "ransomware Petya oryginalnie stała grupa cyberprzestępcza nakierowana na zysk".

"Obecna modyfikacja bądź wariant jest narzędziem bardzo skutecznym. Choć ten cyberatak jest głośny, nie wróżę odpowiedzialnej za niego grupie wysokich zysków z okupów. Pytanie tylko czy celem głównym był faktycznie zysk? Potwierdza się, że cyberbezpieczeństwo ma wiele wymiarów i powinno być dla organizacji i państw celem strategicznym" - zwraca uwagę Olejnik. Dodaje też, że ostatnia fala ransmoware zbiegła się w czasie z spotkaniem w Komisji Europejskiej w sprawie rewizji unijnej polityki cyberbezpieczeństwa.

"W jego kontekście ciekawie brzmią też pomysły nakładania przez UE sankcji na kraje za cyberataki. To rozwiązanie nie zawsze musi być adekwatne czy nawet skuteczne, zwłaszcza przy ograniczonych możliwościach ustalenia rzeczywistego pochodzenia ataków" - dodaje.

Podsumowując Olejnik przypomina, że miesiąc temu doszło do globalnego cyberataku ransomware WannaCry.

"Nadejście ransomware przewidziano 20 lat temu w środowiskach badawczych. Wtedy te nowe pomysły spotkały się z dość dużym sceptycyzmem w części ówczesnych środowisk cyberbezpieczeństwa. Dzisiaj jest to jednak rzeczywistość. Takie cyberataki będą zdarzały się regularnie" - prognozuje ekspert.

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany