- WIADOMOŚCI

Szpitale na celowniku cyberataków. Prawie połowa placówek musiała przerywać pracę

Ochrona zdrowia należy do sektorów najbardziej narażonych na cyfrowe zagrożenia – wynika z badań firm zajmujących się cyberbezpieczeństwem. W USA prawie połowa szpitali była zmuszona do przerywania pracy z powodu ataków, zaś ich koszt w 2020 wyniósł 21 mld dolarów.

Firma HHS przeanalizowała łącznie 82 incydenty ransomware, które miały miejsce w tym roku na całym świecie. 60 proc. tych ataków dotknęło sektor opieki zdrowotnej w Stanach Zjednoczonych.

Według raportu ostatnie doniesienia o znanych grupach hakerów, takich jak REvil czy Conti, przyczyniają się do tego, że tylko szpitale są obecnie odpowiedzialne za 30 proc. wszystkich dużych naruszeń bezpieczeństwa danych, a ich szacowany koszt w 2020 r. wyniósł 21 mld dol.

Ataki to wyzwanie

Własne analizy związane z sektorem amerykańskiej służby zdrowia i cyfrowymi zagrożeniami przeprowadziła także firma CyberMDX. Badanie objęło 130 osób z kadry kierowniczej szpitali na stanowiskach związanych z IT i bezpieczeństwem informacji, a także techników i inżynierów. Respondenci, których średnie doświadczenie w swoich dziedzinach wynosiło 15 lat, przedstawili obecny stan bezpieczeństwa urządzeń medycznych w szpitalach, a także zwrócili uwagę na wyzwania, przed jakimi stoją ich organizacje.

„Z nowymi wektorami zagrożeń pojawiającymi się każdego dnia, organizacje opieki zdrowotnej stoją w obliczu bezprecedensowego poziomu wyzwań dla ich bezpieczeństwa” – zaznacza Azi Cohen, CEO CyberMDX. „Szpitale mają wiele do stracenia – od utraty przychodów, po utratę reputacji, a przede wszystkim bezpieczeństwo pacjentów” – dodaje.

Szpitale atakowane i nieprzygotowane

Badanie CyberMDX udziela niektórych odpowiedzi na pytanie o to, w jakim stopniu szpitale są zabezpieczone przed typowymi podatnościami.

Ransomware atakuje. 48 proc. dyrektorów szpitali zgłosiło przymusowe lub proaktywne zamknięcie placówki w ciągu ostatnich sześciu miesięcy w wyniku ataków, wśród których przeważał ransomware.

Szpitale średniej wielkości odczuwają większe skutki ataków. Spośród respondentów, którzy doświadczyli zastojów z powodu ataków, duże szpitale odnotowały średni czas wyłączenia na poziomie 6,2 godziny przy koszcie 21,5 tys. dolarów na godzinę, podczas gdy szpitale średniej wielkości średnio prawie 10 godzin przy ponad dwukrotnie wyższym koszcie, czyli 45,7 tys. dol. na godzinę.

Inwestycje w cyberbezpieczeństwo nie stanowią wysokiego priorytetu. Pomimo ciągłych cyberataków na służbę zdrowia i około połowy respondentów, którzy w ciągu ostatnich 6 miesięcy doświadczyli motywowanych zewnętrznie wyłączeń, ponad 60 proc. szpitalnych zespołów IT ma „inne" priorytety w zakresie wydatków, a mniej niż 11 proc. twierdzi, że bezpieczeństwo jest wydatkiem o wysokim priorytecie.

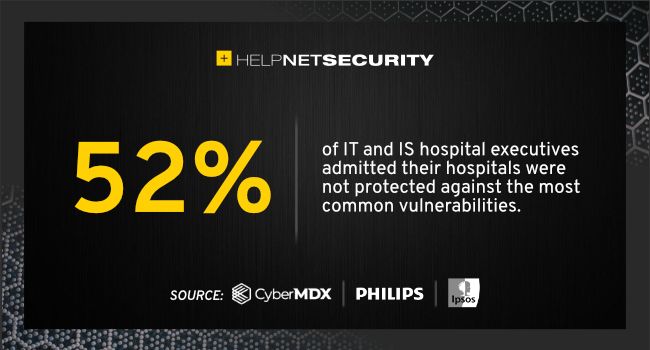

Utrzymują się luki w zabezpieczeniach. Większość respondentów zapytanych o popularne luki w zabezpieczeniach, takie jak BlueKeep, WannaCry i NotPetya, stwierdziła, że ich szpitale nie są przed nimi zabezpieczone. 52 proc. badanych przyznało, że ich szpitale nie były chronione przed podatnością Bluekeep, a liczba ta wzrosła o 64 proc. w przypadku WannaCry i 75 proc. w przypadku NotPetya.

Brak automatyzacji tworzy luki w zabezpieczeniach. 65 proc. zespołów IT w szpitalach polega na ręcznych metodach zarządzania zasobami cyfrowymi. Ponadto, 15 proc. respondentów ze szpitali średniej wielkości i 13 proc. z dużych szpitali przyznało, że nie ma sposobu na określenie liczby aktywnych lub nieaktywnych urządzeń w swoich sieciach.

Problemy kadrowe. Podczas gdy dwie trzecie zespołów IT uważa, że posiada odpowiednią liczbę pracowników zajmujących się cyberbezpieczeństwem, to ponad połowa zespołów biomedycznych uważa, że potrzeba więcej pracowników. Z drugiej strony, branża doświadcza niedoboru talentów w zakresie cyberbezpieczeństwa i opóźnień w obsadzaniu stanowisk o ponad 100 dni.

Chcemy być także bliżej Państwa – czytelników. Dlatego, jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected]. Przyszłość przynosi zmiany. Wprowadzamy je pod hasłem #CyberIsFuture.

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany