- WIADOMOŚCI

„Kto mieczem wojuje, od miecza ginie”. Amerykańska cyberbroń użyta do zaatakowania USA

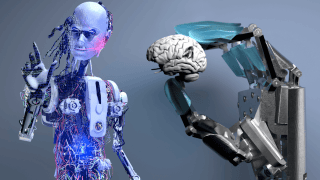

Chińscy szpiedzy wykorzystali exploita stworzonego przez amerykańską Agencję Bezpieczeństwa Narodowego (National Security Agency) do wsparcia swoich operacji hakerskich – poinformowali izraelscy badacze. To kolejny przykład, w którym narzędzia do hakowania jednej instytucji zostają przejęte i wykorzystane przez drugą stronę do operacji ofensywnych.

Zlokalizowana w Tel Awiwie firma Check Point Software Technologies opublikowała raport na temat działalności chińskiej grupy APT31 (Zirconium, Judgment Panda). Hakerzy posługiwali się złośliwym oprogramowaniem nazywanym Jian, które było tak podobne do narzędzi używanych przez NSA, że zdaniem naukowców musiało zostać z niej wykradzione. Szef zespołu badawczego Checkpointu Yaniv Balmas nazwał Jian „chińską repliką i naśladowcą”.

Nie wiadomo dokładnie, w jaki sposób Chińczycy weszli w posiadanie narzędzi amerykańskiej agencji. Spekuluje się, że APT31 mogło przechwycić złośliwe oprogramowanie NSA kiedy było ono używane przeciwko celom w Państwie Środka. Nie wyklucza się jednak kradzieży z zewnętrznego serwera czy nawet włamania do sieci wewnętrznych agencji.

Badacze we wnioskach stwierdzili, że Amerykańscy szpiedzy powinni więcej czasu i energii poświęcić na naprawianiu luk w oprogramowaniu zamiast rozwijać oraz rozmieszczać złośliwe programy, które wykorzystują błędy.

Chińskie oprogramowanie Jian zostało zlokalizowane m.in. w 2017 roku w sieciach amerykańskiego koncernu zbrojeniowego Lockeed Martin, którego największym klientem jest amerykański rząd. W tym samym czasie Microsoft sugerował, że jest ono używane do atakowania powiązanych z amerykańskimi wyborami organizacji i osób, wliczając w to członków sztabu wyborczego Joe Bidena.

Badania Checkpointu wykazały, że Jian powstał w 2014 roku, dwa lata przed największym wyciekiem narzędzi hakerskich NSA, za którymi stała grupa hakerska Shadow Brokers. Był on używany do marca 2017 roku, kiedy Microsoft wydał odpowiednią łatkę naprawiającą podatność. Pokazuje to, że amerykańska agencja nie tylko w 2016 utraciła kontrolę na swoimi narzędziami hakerskimi, ale miało to miejsce również w innych przypadkach. Warto przypomnieć incydent z 2018 roku, kiedy Symantec wykrył, że Chiny wykorzystywały jeszcze inne narzędzia NSA EternalBlue i EternalRomance do prowadzenia własnej działalności w cyberprzestrzeni.

Nakazuje to zadać pytanie czy jakakolwiek agencja szpiegowska wykorzystująca oprogramowania do cyberataków jest w stanie właściwe zabezpieczyć swoje narzędzia przed tym, żeby nie wpadły w niepowołane ręce. Nie mówimy tutaj tylko o aktorach państwowych, ale również grupach przestępczych.

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany