- WIADOMOŚCI

- WAŻNE

Rosyjski przemysł obronny ofiarą hakerów. Korea Północna podejrzana o atak

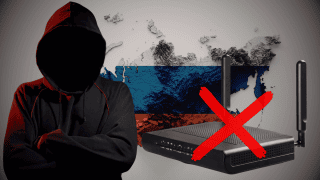

Północnokoreańscy hakerzy przeprowadzili kampanię phishingową wymierzoną w rosyjskie podmioty sektora wojskowego oraz przemysłu. Ich głównym celem była kradzież poufnych danych. Podczas operacji posłużyli się metodami socjotechniki, aby skłonić ofiary do dalszej interakcji. Cyberszpiegostwo staje się dziedziną coraz prężniej rozwijaną przez reżim Kim Dzong Una.

Hakerzy należący do północnokoreańskiej grupy Kimsuky zaatakowali rosyjskie podmioty sektora wojskowego i przemysłowego. Cyberprzestępcy skutecznie wykorzystali media społecznościowe do zwiększenia zasięgu prowadzonej operacji. Ich głównym zadaniem była kradzież poufnych danych i informacji – donosi rosyjski dziennik Kommiersant.

RT-Inform – spółka zależna państwowej korporacji Rostec, zajmująca się bezpieczeństwem informacji – nie potwierdziła ani nie zaprzeczyła doniesieniom o wrogiej kampanii ze strony Pjongjangu. Wskazała jednak, że w okresie od kwietnia do września br. odnotowano wzrost liczy incydentów wymierzonych w zasoby informacyjne rosyjskich podmiotów.

Według RT-Inform większość cyberataków była słabo przygotowana i nie stanowiła poważniejszego zagrożenia. Eksperci podkreślają, że operacja może stanowić jedynie przygotowanie pod bardziej zaawansowaną kampanię.

Anastasia Tikhonowa, specjalistka firmy Group-IB, zaznaczyła w rozmowie z Kommiersant, że grupa Kimsuky znana jest również w środowisku jako Velvet Chollima oraz Black Banshee. Pierwsze oznaki działalności hakerów zidentyfikowano w 2010 roku a ich głównym celem były podmioty znajdujące się Korei Południowej. „Z czasem rozszerzyła (grupa – przyp. red.) jednak zasięg cyberataków” – stwierdziła ekspert.

Podczas kampanii hakerzy Pjongjangu za pomocą phishingu chcieli uzyskać dostęp do sieci i systemów wojska oraz firm przemysłowych, zajmujących się produkcją artylerii oraz pojazdów opancerzonych w Rosji, Ukrainie, Słowacji, Turcji i Korei Południowej.

Przykładem mogą być działania wymierzone w tureckiego producenta sprzętu wojskowego, podczas których hakerzy stworzyli fałszywą witrynę do logowania w usłudze Outlook. Korzystający z niej pracownicy dawali się „nabrać” i wpisywali wrażliwe dane dotyczące służbowego konta, co zapewniło cyberprzestępcom dostęp do poufnych zasobów.

Rozpowszechniane w ramach kampanii zainfekowane pliki, to w większości przypadków oferty pracy skierowane do osób z branży przemysłu obronnego i lotniczego. Taki stan rzeczy sugeruje, że cyberszpiegostwo jest dziedziną coraz prężniej rozwijaną przez reżim Kim Dzong Una.

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany