- WIADOMOŚCI

Teraz Adylkuzz? Świat drży przed nowym cyberatakiem ransomware!

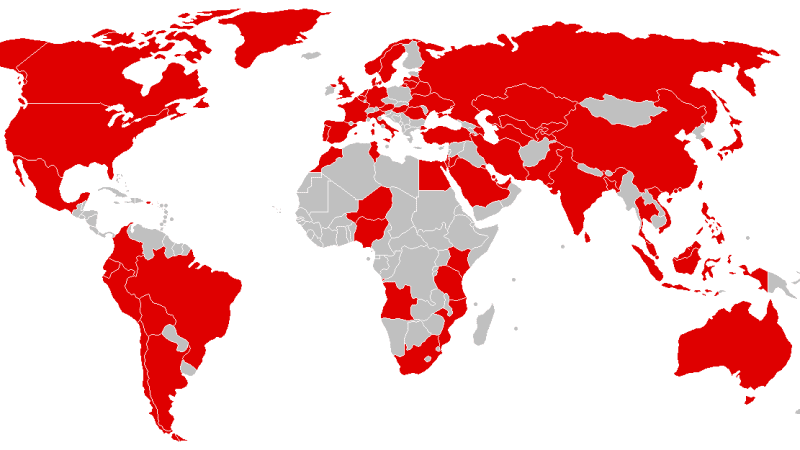

W piątek 12 maja doszło do cyberataku, który według Europolu dotknął 200 tys. podmiotów w co najmniej 150 krajach świata. Rosyjska firma cyberbezpieczeństwa Kaspersky Lab mówi z kolei, że ataków tych było ponad 45 tys. w 74 krajach, głównie w Rosji. Choć dane się różnią, to był to jednak bez wątpienia bardzo spektakularny atak. I to możliwe, że nie jedyny w tym tygodniu.

Jak już pisaliśmy w CyberDefence24.pl, wiele przesłanek wskazuje na to, że za piątkowym cyberatakiem ransomware WannaCry stoi północnokoreańska grupa hakerska Lazarus, tak przynajmniej twierdzą analitycy z firm Symantec i Kaspersky Lab. Zdaniem ekspertów ds. cyberbezpieczeństwa z ww. firm cyberatak z piątku 12 maja br. przeprowadzony został za pomocą oprogramowania zwanego ransomware, które szyfruje pliki w komputerze ofiary, a następnie żąda opłaty za odblokowanie.

Według serwisu news.morningstar.com, ten nowy rodzaj ataku cybernetycznego jest poważnym zagrożeniem dla firm i instytucji na całym świecie i może się powtórzyć w postaci kolejnego globalnego cyberataku. A nawet że się powtórzył. Nowym cyberzagrożeniem dla świata, według wspomnianego serwisu, jest Adylkuzz.

W przeciwieństwie do swojego poprzednika WannaCry, Adylkuzz nie blokuje ekranów komputerowych, ale spowalnia system i osłabia moc przetwarzania w celu wygenerowania mało znanej cyfrowej waluty o nazwie Monero. W środę Adylkuzz zainfekował kilkaset tysięcy maszyn na całym świecie. Według Ryana Kalembera, wiceprezes firmy Proofpoint Inc., jest to w przybliżeniu taki sam wynik, jak zasięg ataku WannaCry.

Wiadomość o nowym ataku pojawiła się dzień po tym, jak znana grupa hakerska o nazwie Shadow Brokers, zamieściła w internecie wiadomość, że w przyszłym miesiącu będzie dysponować całą serią nowych narzędzi do przeprowadzania cyberataków. Grupa twierdzi, że ma oprogramowanie, które miałoby wpływ na przeglądarki internetowe, routery, telefony komórkowe i system operacyjny Windows 10 firmy Microsoft Corp.

Czytaj też: Shadow Brokers udostępnili kolejne narzędzia NSA

Nie tak dawno, bo w kwietniu br. hakerzy z Shadow Brokers postanowili udostępnić kolejne narzędzia NSA wraz hasłami do ich odblokowania. W otwartym liście skierowanym do prezydenta Donalda Trumpa hakerzy napisali, że swoją decyzję tłumaczą tym, że „zdecydowali się na ten krok, ponieważ są zawiedzeni ostatnimi działaniami prezydenta".

Pierwsza próba ataku na system operacyjny Microsoftu została dokonana po kradzieży danych z NSA. Umożliwiło to także niestety dokonanie cyberataku ransomware o nazwie WannaCry. Rzeczniczka Microsoftu powiedziała, że firma jest świadoma roszczenia okupu ze strony grupy hakerskiej Shadow Brokers i że zespół ds. bezpieczeństwa Microsoftu aktywnie monitoruje pojawiające się zagrożenia. Z kolei amerykańska służba NSA odmówiła komentarza na temat autentyczności wykradzionych jej rzekomo dokumentów, które posłużyłyby do ataku WannaCry bądź do innej akcji przygotowywanej przez Shadow Brokers.

Zdaniem amerykańskich analityków, na których powołuje się ww. serwis, żadna firma ani instytucja na świecie nie może myśleć, że widmo cyberataku po opanowaniu akcji z WannaCry zniknęło. Wręcz przeciwnie. Należy uznać, że atak WannaCry to sygnał do przebudzenia, że należy lepiej zabezpieczać swoje systemy informatyczne i łatać wszelkie dziury w systemach.

Zobacz również

- KASPERSKY LAB

- HAKERZY

- ATAKI HAKERSKIE

- CYBERBEZPIECZEŃSTWO

- CYBERPRZESTĘPCZOŚĆ

- CYBERPRZESTRZEŃ

- LAZARUS

- HAKERZY Z KOREI PÓŁNOCNEJ

- HAKERZY Z ROSJI

- CYBERINCYDENT

- NATIONAL SECURITY AGENCY

- SYMANTEC

- KAMPANIA RANSOMWARE

- WYMUSZENIE OKUPU RANSOMWARE

- RANSOMWARE WANNACRY

- NSA

- EUROPOL

- CYBERZAGROŻENIA

- SHADOW BROKERS

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany