- WIADOMOŚCI

Chińscy hakerzy w ofensywie. Grupa UNC215 szpieguje Izrael

Od 2019 roku cyberprzestępcy z chińskiej grupy UNC215 prowadzili działania szpiegowskie wycelowane w systemy informatyczne instytucji rządowych i finansowych w kilku państwach, głównie w Izraelu. Hakerzy za pomocą własnych technik zbierali poufne dane na zaatakowanych przez siebie serwerach.

Informacje na temat funkcjonowania chińskiej grupy hakerów o kryptonimie UNC215 zostały opublikowane na blogu FireEye we współpracy z firmą Mandiant.

Oko na Izrael

Analitycy wskazują, że chociaż cele chińskich cyberprzestępców z grupy określanej jako UNC215 znajdują się na całym Bliskim Wschodzie, w Europie, Azji i Ameryce Północnej, to ich działania skupiają się głównie na aktywnościach dotyczących podmiotów izraelskich.

Informacje o UNC215 pojawiły się po ogłoszeniu 19 lipca 2021 r. przez rządy w Ameryce Północnej, Europie i Azji. Organizacje międzyrządowe, takie jak NATO i Unia Europejska wydały oświadczenia potępiające "szeroko zakrojone szpiegostwo cybernetyczne prowadzone w imieniu rządu chińskiego".

Oświadczenia, które przypisały działania w zakresie cyberszpiegostwa władzom w Pekinie mają potwierdzać wcześniejsze doniesienia o chińskich podmiotach stanowiących cyberzagrożenie. Ich celem są prywatne firmy, rządy i organizacje na całym świecie.

Szczegóły dotyczące zagrożeń

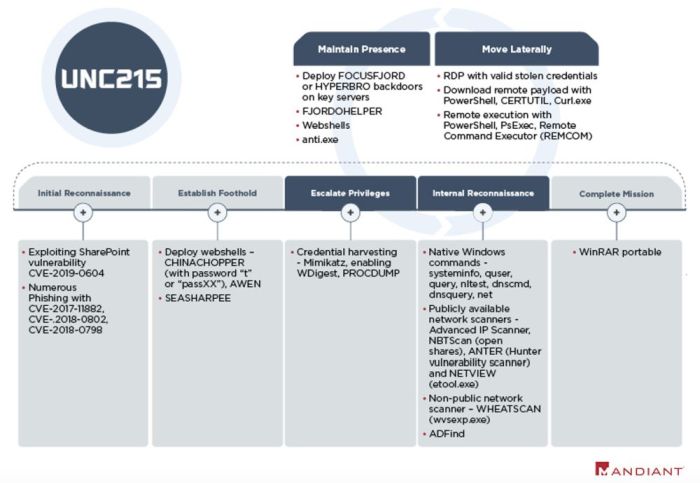

Na początku 2019 roku firma Mandiant rozpoczęła identyfikację i reagowanie na włamania na Bliskim Wschodzie dokonywane przez UNC215. Włamania te wykorzystywały lukę w zabezpieczeniach Microsoft SharePoint CVE-2019-0604 do instalowania powłok sieciowych i kodów FOCUSFJORD.

Oprócz danych z Mandiant Incident Response i telemetrii FireEye współpracowano z izraelskimi agencjami obrony, aby przejrzeć dane z dodatkowych ataków na podmioty w tym kraju.

Analiza wykazała równoczesne operacje przeciwko izraelskim instytucjom rządowym, dostawcom IT i podmiotom telekomunikacyjnym oraz finansowym rozpoczynające się w styczniu 2019 roku. W tym czasie UNC215 wykorzystała nowe technologie, aby prowadzić działania cyberszpiegowskie, a jednocześnie w maksymalny sposób utrudnić wykrycie tego typu operacji.

Mandiant informuje, że po uzyskaniu dostępu do systemu informatycznego chińscy szpiedzy przeprowadzają zbieranie danych uwierzytelniających i szeroko zakrojony rekonesans sieci wewnętrznej. Obejmuje to uruchamianie natywnych poleceń Windows na zaatakowanych serwerach czy skanowanie sieci wewnętrznej za pomocą wielu publicznie dostępnych narzędzi oraz niepublicznego skanera.

Po zidentyfikowaniu kluczowych systemów w sieci docelowej, takich jak kontrolery domeny i serwery Exchange, UNC215 wdrażało złośliwe oprogramowanie FOCUSFJORD.

Zgodnie z informacjami ekspertów chińskie grupy szpiegowskie często utrzymują stosunki z innymi podobnymi grupami w zakresie dzielenia się zasobami, a służby nie posiadają wystarczających informacji, aby stwierdzić, czy wspomniane narzędzia nie są wykorzystywane w szerszym zakresie niż tylko przez UNC215.

Chcemy być także bliżej Państwa – czytelników. Dlatego, jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected]. Przyszłość przynosi zmiany. Wprowadzamy je pod hasłem #CyberIsFuture.

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany