- WIADOMOŚCI

- WAŻNE

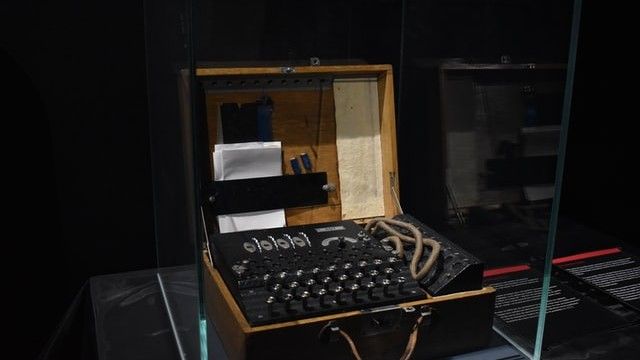

USA przygotowują się do ery post-kwantowej. Nowe standardy kryptograficzne

Departament Bezpieczeństwa Wewnętrznego USA (DHS), we współpracy z Narodowym Instytutem Standardów i Technologii przy Departamencie Handlu, opublikował „mapę drogową”, która ma pomóc amerykańskim podmiotom skutecznie chronić dane i systemy, a także zmniejszyć ryzyko związane z wykorzystaniem nowoczesnych technologii kwantowych.

Zdaniem agencji federalnych, rozwiązania kwantowe zapewniają niespotykaną do tej pory szybkość i moc obliczeniową. Jednak z drugiej strony generują zagrożenia. Jakie? Według DHS technologia ta w perspektywie dekady będzie wykorzystywana do łamania szyfrowania, które jest obecnie szeroko stosowane do zabezpieczania m.in. baz danych czy komunikacji.

Nowe wytyczne pomogą amerykańskim podmiotom przygotować się do przejścia do ery kryptografii post-kwantowej.

Już w marcu br. sekretarz bezpieczeństwa wewnętrznego USA Alejandro Mayorkas zaprezentował swoją wizję dotyczącą cyberbezpieczeństwa. Wskazał w niej, że przejście na szyfrowanie post-kwantowe jest priorytetem DHS.

Konkretne działania

W poradniku wydanym przez Departament omówiono kroki, jakie mogą obecnie podjąć zainteresowane podmioty, aby przygotować się na wejście w erę post-kwantową. W oficjalnym planie działania wydanym przez administrację USA wskazano, że organizacje powinny zastanowić się nad inwentaryzacją swoich obecnych rozwiązań kryptograficznych. Wynika to z faktu, że „wczesne przygotowania zapewnią płynne i wydajne przejście na nowy standard”.

DHS podkreślił, że zainteresowane podmioty powinny poinstruować swoich specjalistów odpowiedzialnych za obszar informacyjny, aby w większym stopniu zaangażowali się w opracowanie standardów w zakresie najnowszych osiągnięć związanych ze zmianami algorytmów. Ponadto, warto przeprowadzić inwentaryzację „najbardziej wrażliwych i krytycznych zbiorów danych”, a także „wszystkich systemów wykorzystujących technologie kryptograficzne”.

Zdaniem Departamentu, specjaliści ds. cyberbezpieczeństwa powinni zdefiniować standardy pozyskiwania danych oraz ich bezpieczeństwa w taki sposób, aby odpowiadały wymaganiom post-kwantowym. Równie ważne jest ustalenie priorytetów w ramach prowadzonych procesów oraz posiadanych zasobów i oznaczenie, które z nich są podatne na ataki z użyciem rozwiązań technologii kwantowej.

Chcemy być także bliżej Państwa – czytelników. Dlatego, jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected]. Przyszłość przynosi zmiany. Wprowadzamy je pod hasłem #CyberIsFuture.

Serwis CyberDefence24.pl otrzymał tytuł #DigitalEUAmbassador (Ambasadora polityki cyfrowej UE). Jeśli są sprawy, które Was nurtują; pytania, na które nie znacie odpowiedzi; tematy, o których trzeba napisać – zapraszamy do kontaktu. Piszcie do nas na: [email protected].

Krajowy system e-Faktur - co musisz wiedzieć o KSEF?

Materiał sponsorowany